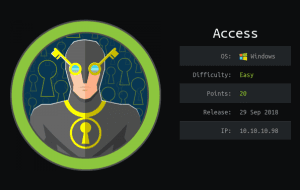

本靶机通过信息收集得到网站CMS版本号,通过版本号找到可以利用的EXP,getshell后进行信息收集,得到mysql用户凭证,登入mysql后拿到系统用户ssh登录密码,登录该用户通过perl提权至root权限

1.信息收集

2.gobuster目录扫描

3.knock端口敲门

4.Burpsuite爆破登录密码

5.CVE-2020-29607利用

6.具有setuid功能程序提权—perl提权

© 版权声明

THE END

本靶机通过信息收集得到网站CMS版本号,通过版本号找到可以利用的EXP,getshell后进行信息收集,得到mysql用户凭证,登入mysql后拿到系统用户ssh登录密码,登录该用户通过perl提权至root权限

1.信息收集

2.gobuster目录扫描

3.knock端口敲门

4.Burpsuite爆破登录密码

5.CVE-2020-29607利用

6.具有setuid功能程序提权—perl提权

请登录后查看评论内容