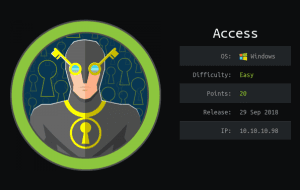

本节通过信息收集目录扫描,获取敏感目录,利用文件上传漏洞获取shell,然后利用信息收集获取内核漏洞进行权限提升

1. 发现主机

2. 端口扫描

3. 目录扫描

4. 文件上传漏洞

5. `linux-exploit-suggester.sh`、`linpeas.sh`的使用

6. 内核漏洞提权–CVE-2017-16995利用

© 版权声明

THE END

本节通过信息收集目录扫描,获取敏感目录,利用文件上传漏洞获取shell,然后利用信息收集获取内核漏洞进行权限提升

1. 发现主机

2. 端口扫描

3. 目录扫描

4. 文件上传漏洞

5. `linux-exploit-suggester.sh`、`linpeas.sh`的使用

6. 内核漏洞提权–CVE-2017-16995利用

请登录后查看评论内容