xray出口代理

1、在手工探测时候使用xray+burp进行联动扫描

注意⚠️

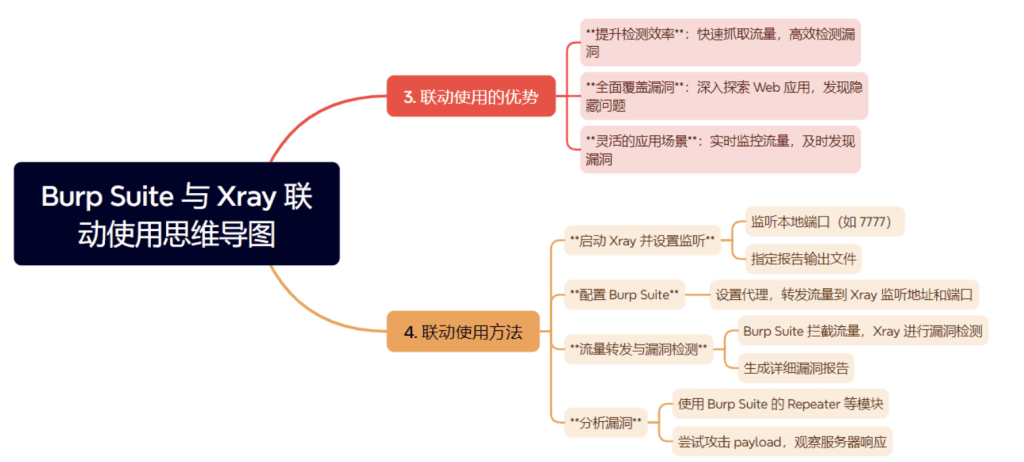

联动使用的优势

手工burp渗透的同时,后台Xray扫描

使用方法实战:

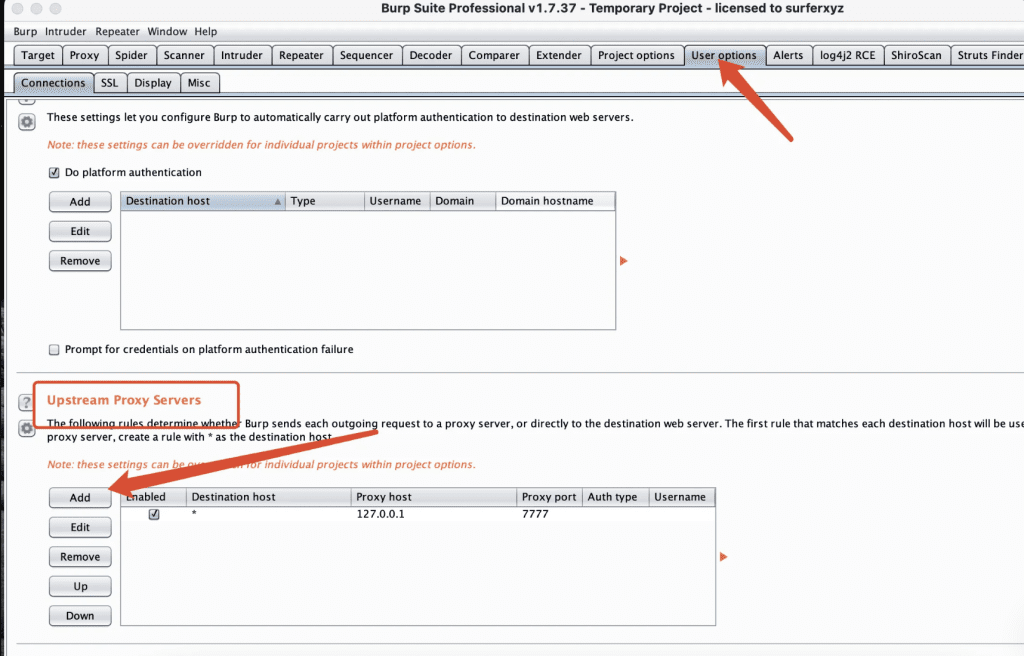

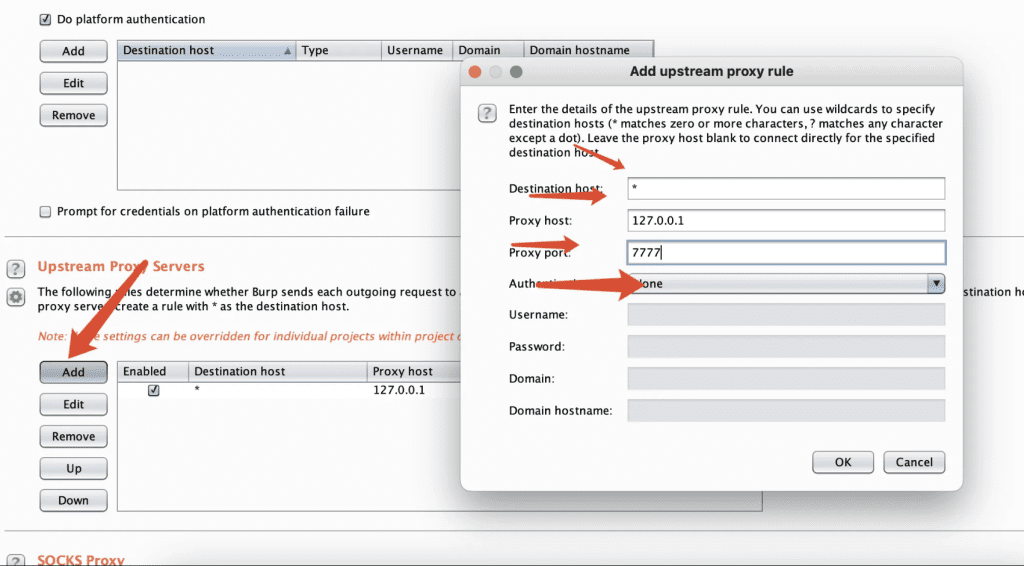

(1)在BurpSuite中设置一个转发流量的到7777端口,主要BurpSuite要经过流量 就会把流量自动转发到7777端口.(等下在Xray中设置一下被动扫描的端口,就可以接收7777端口的流量)

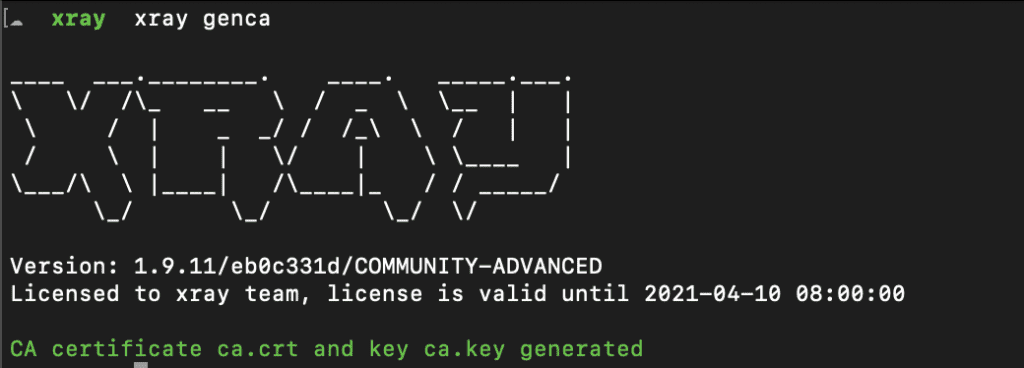

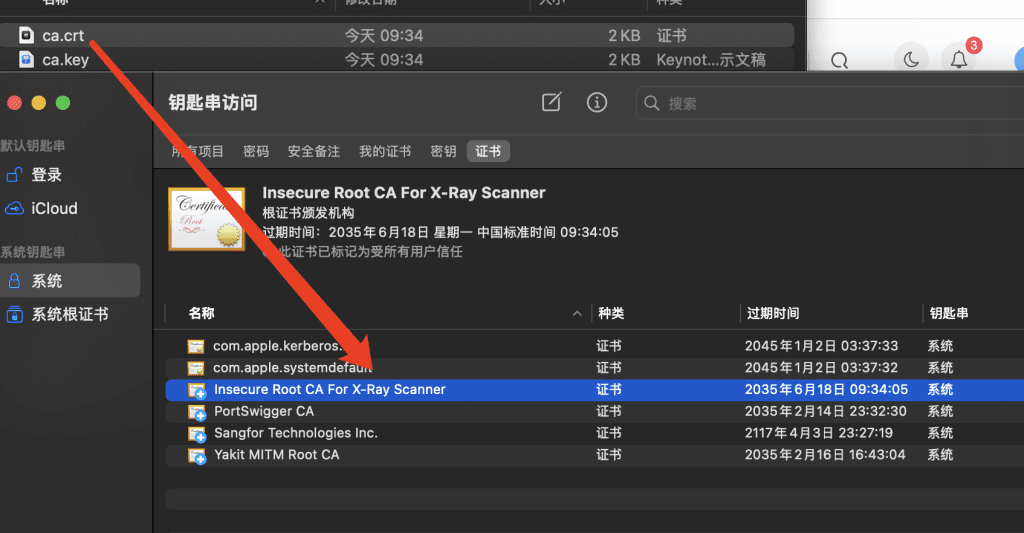

(2)xray生成证书:./xray_darwin_amd64 genca

导入证书

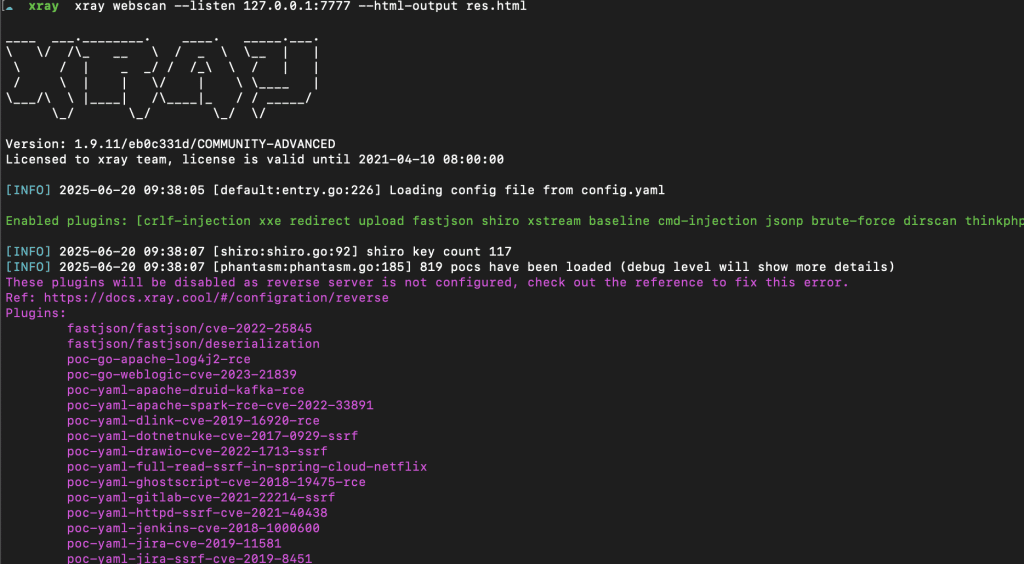

配置xray代理./xray_darwin_amd64 webscan --listen 127.0.0.1:7777 --html-output res.html

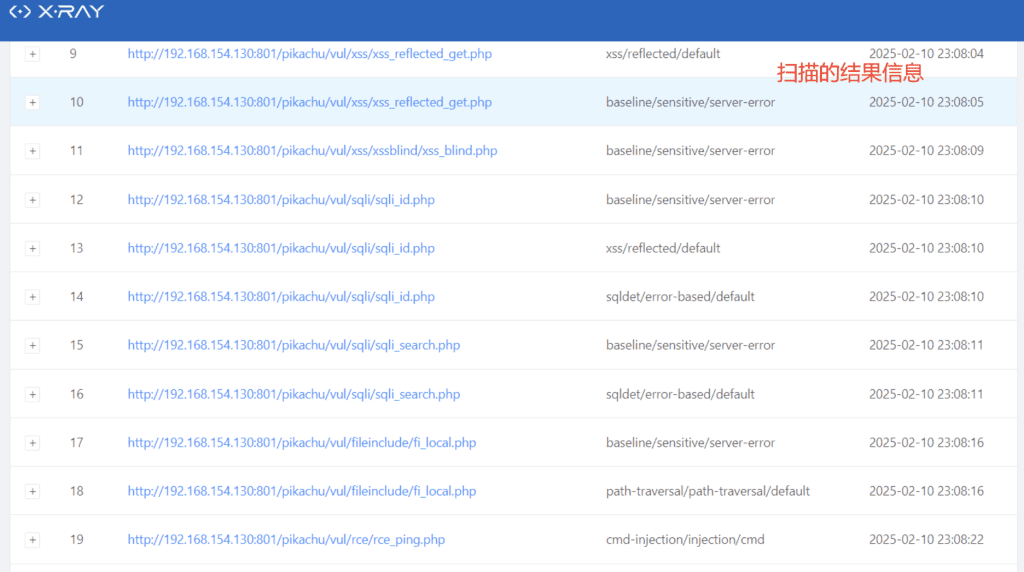

可以看到流量经过burp然后会走xray进行扫描有漏洞就会被记录

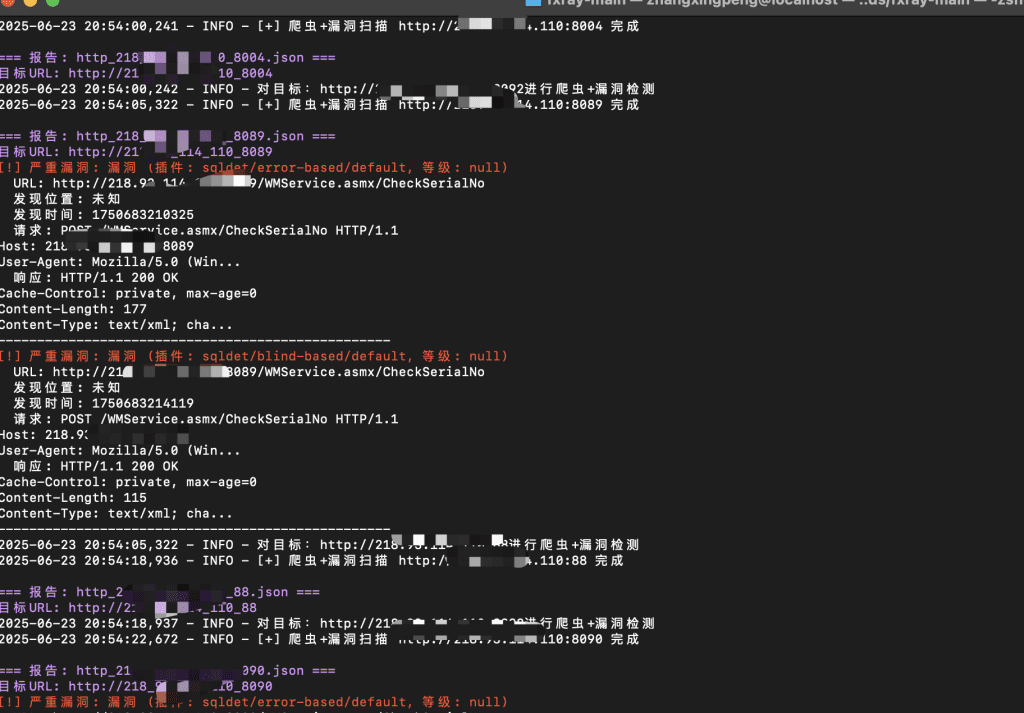

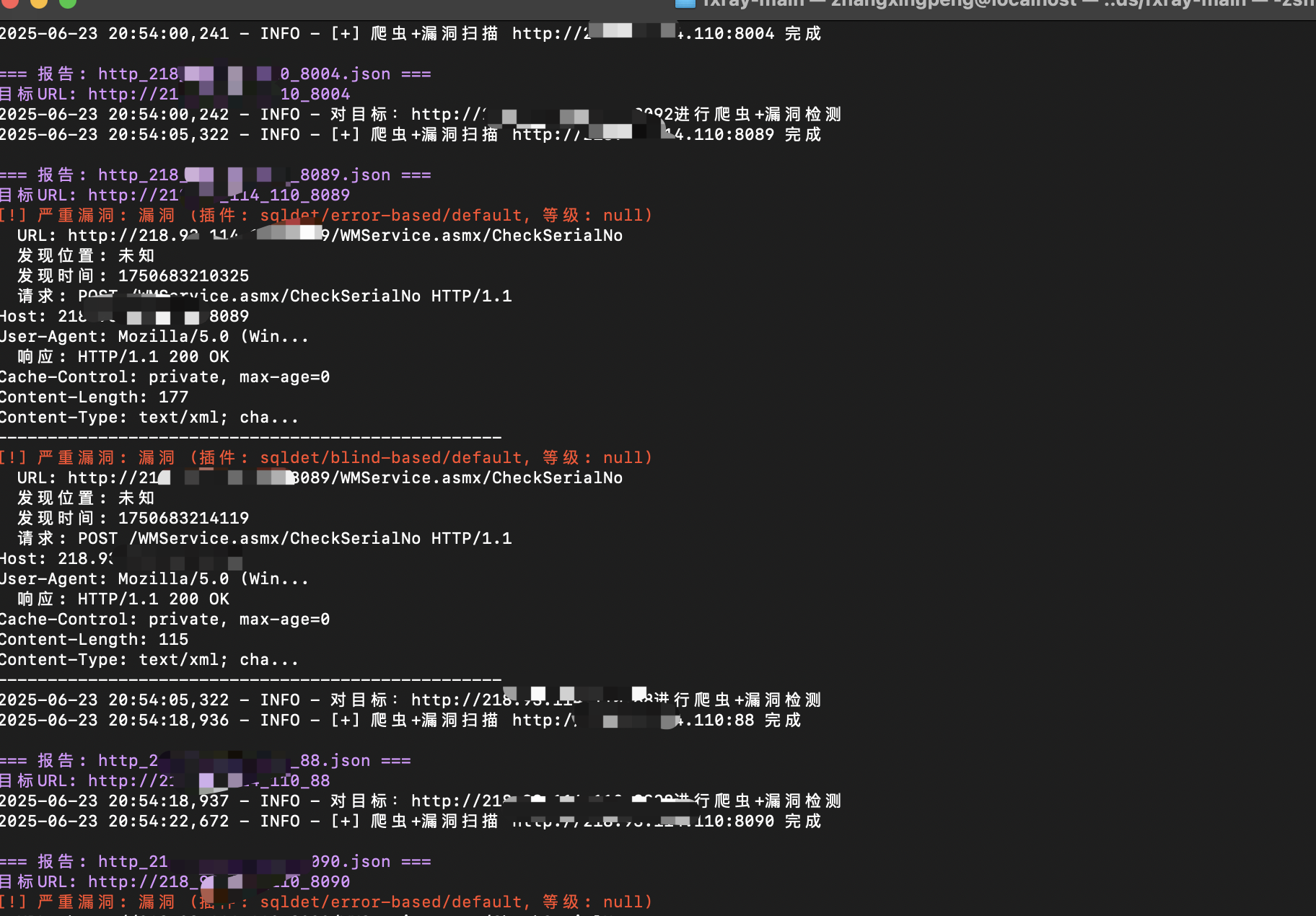

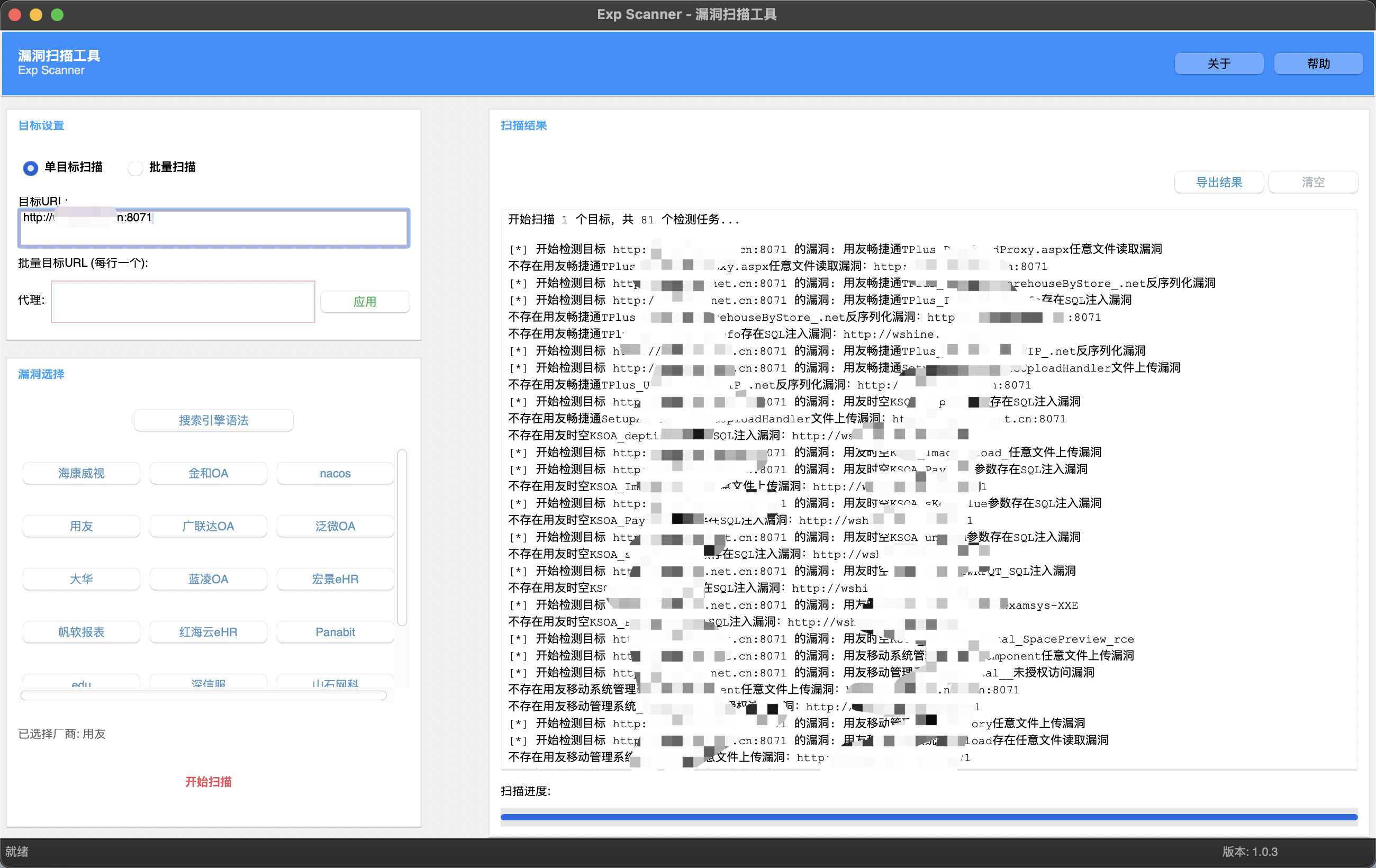

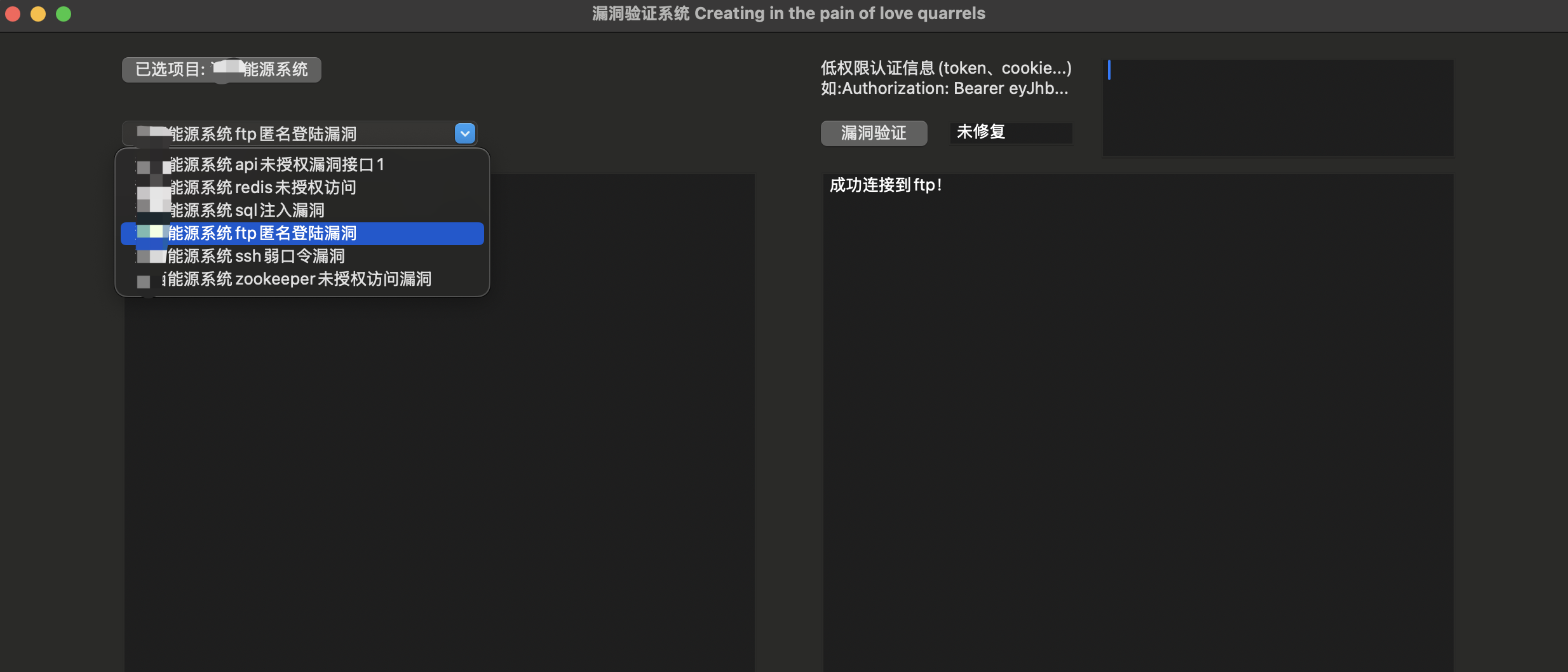

2、fscan联动xray进行扫描

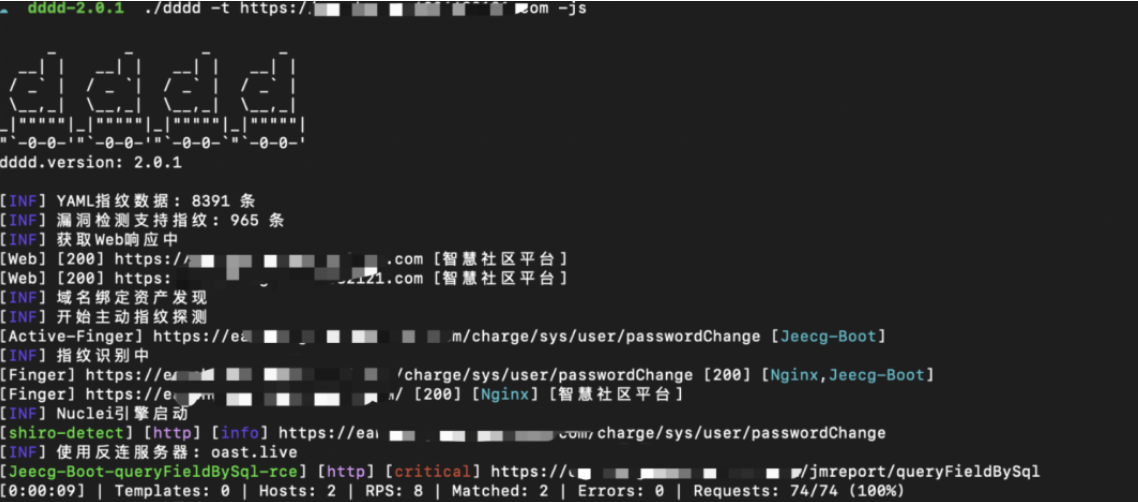

检测流程:

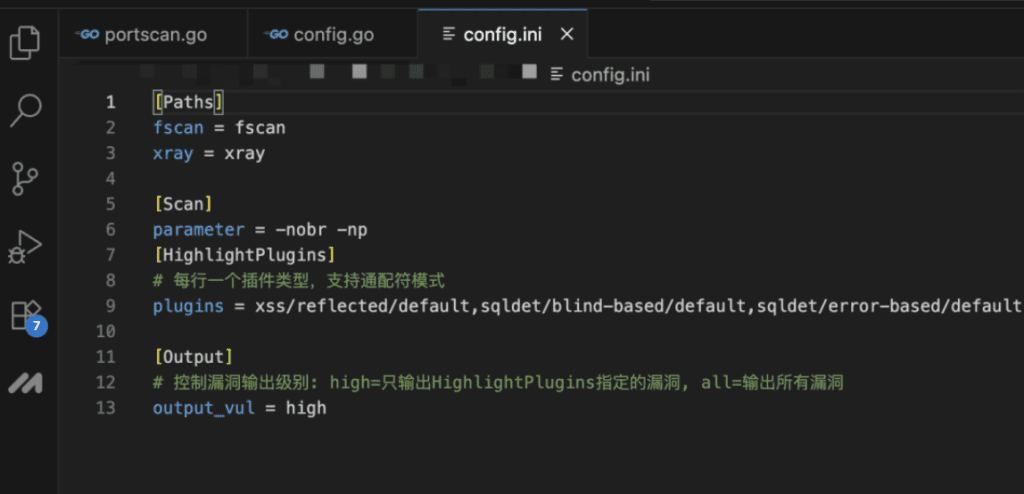

调用fscan进行识别—>调用xray的基础爬虫模式+漏洞扫描模式进行更深入的探测–>如果报告中存在如xss、sql注入等漏洞则标注出来以便于提取。

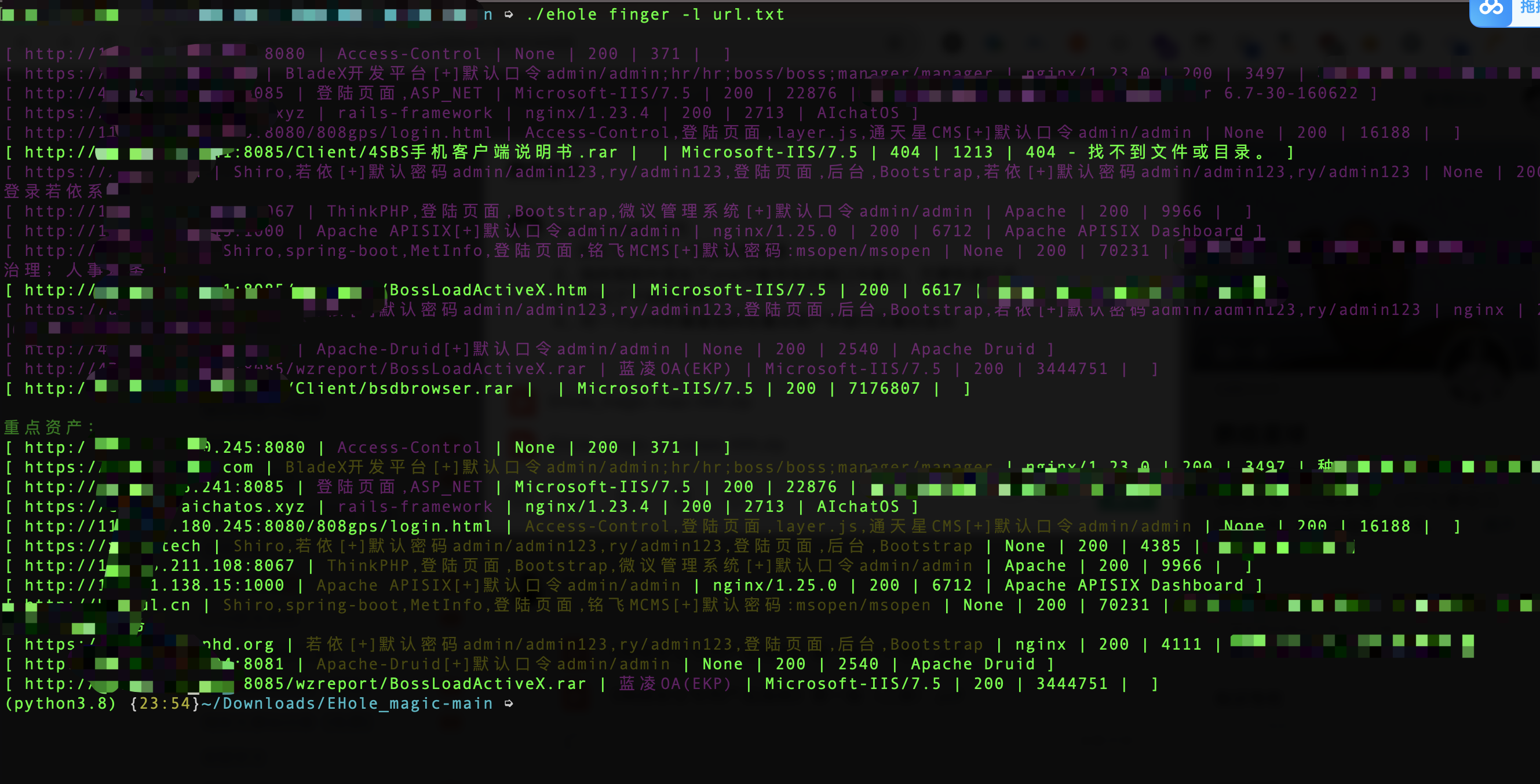

使用场景1:

安全检查:在客户有大量资产需要进行检测,可以先直接将ip放到一个txt文件中,运行脚本进行更全面的检测

使用场景2:

在攻防演练存在大量资产的时候,如果有域名–>先使用oneforall跑子域名—>将ip提取出来放入到txt文件中—>使用脚本进行全面检测

使用方法以及效果如下:

然后命令行中输入python fxray.py -f ip.txt就可以愉快的使用

2、增加了一些常用端口以及常用的爆破密码与高频率的漏洞poc,如:达梦数据库的识别以及爆破

3、随机ua头

WaitGroup 使用优化,避免重复计数。优化了通道的关闭逻辑,避免阻塞。使用更清晰的 goroutine 分工。扫描速度比之前会快一点。

5、简单免杀

工具获取

© 版权声明

THE END

请登录后查看评论内容