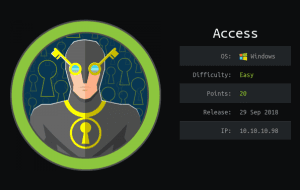

本靶机通过利用登录报错,并利用hydra枚举用户名,然后通过更改cookie来获取用户密码,ssh登录后,通过信息收集找到可利用的suid程序,最后利用已经漏洞提权

1.信息收集

2.dirsearch目录扫描

3.hydra枚举用户名

4.更改cookie获取用户密码

5.rot13解密

6.suid提权—cve-2021-4034

© 版权声明

THE END

本靶机通过利用登录报错,并利用hydra枚举用户名,然后通过更改cookie来获取用户密码,ssh登录后,通过信息收集找到可利用的suid程序,最后利用已经漏洞提权

1.信息收集

2.dirsearch目录扫描

3.hydra枚举用户名

4.更改cookie获取用户密码

5.rot13解密

6.suid提权—cve-2021-4034

请登录后查看评论内容