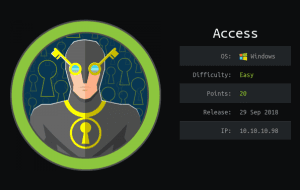

本靶机通过信息收集,找到CMS的利用工具,通过工具拿到CMS版本号及相关目录,然后找到该版本的SQL注入漏洞,通过SQLmap跑出管理员账户密码,登录后台通过新建反弹shell来getshell,最后通过内核提权。

1.信息收集

2.Joomscan的使用

3.SQLmap的使用

4.john的使用

5.内核漏洞提权

© 版权声明

THE END

本靶机通过信息收集,找到CMS的利用工具,通过工具拿到CMS版本号及相关目录,然后找到该版本的SQL注入漏洞,通过SQLmap跑出管理员账户密码,登录后台通过新建反弹shell来getshell,最后通过内核提权。

1.信息收集

2.Joomscan的使用

3.SQLmap的使用

4.john的使用

5.内核漏洞提权

请登录后查看评论内容