面试宝典

框架篇

1.1.1 常用web应用的Java框架有哪些?

1.1.2 常见的PHP框架有哪些?

1.1.3 JNDI和JDBC的区别

1.1.4 JNDI注入条件、原理、方法、防御?

1.1.5 常见的关系型和非关系型数据库?默认端口是多少?

1.1.6 关系型数据库和非关系型数据库的定义?

1.1.7 关系型数据库和非关系型数据库有什么区别?

1.1.8 数据库中的事务是什么意思?有什么特性?

1.1.9 MySQL数据库的存储引擎(也称为表类型)有哪些?

1.1.10 MySQL数据库MyISAM和InnoDB的区别?

1.1.11 数据库常见的函数有哪些?

1.1.12 常见的中间件有哪些?有什么漏洞?

1.1.13 Jboss中间件有哪些反序列化漏洞?

1.1.14 weblogic有哪些漏洞?

1.1.15 log4j2的漏洞原理是什么?(CVE-2021-44228)

1.1.16 Apache Shiro与Spring Security区别

1.1.17 shiro的反序列化漏洞是什么?如何发现?

1.1.18 shiro-721漏洞如何利用?

1.1.19 struts2的远程代码执行漏洞利用原理是什么?

1.1.20 struts2远程代码执行漏洞有哪些?

1.1.21 Spring远程代码执行漏洞特征码

1.1.22 Redis为授权访问是怎么利用的?

1.1.23 什么是 fastjson、有哪些漏洞、攻击原理、特证、防范方法?

1.1.24 PHPinfo包含哪些敏感信息?

提权和内网渗透篇

1.1.1MySQL提权的方法有哪些?

1.1.2什么是UDF?

1.1.3 UDF提权的条件是什么?

1.1.4 UDF动态链接库在Windows和linux有何不同?

1.1.5 UDF提权是怎么做的?(原理)

1.1.6 什么是MOF?有什么用?

1.1.7 MOF提权的利用条件是什么?

1.1.8 MOF提权原理

1.1.9 MOF提权是怎么做的?

1.1.10 Kerberos协议是什么?由什么组成?

1.1.11 Kerberos认证流程是什么?

1.1.12 黄金票据和白银票据的区别是什么?

1.1.13 伪造黄金票据的前提条件是什么?

1.1.14 黄金票据如何利用?

1.1.15 白银票据如何利用?

1.1.16 Windows命令行如何下载文件?是如何利用的?

1.1.17 反弹 shell命令有?bash -i含义?0>&1含义?

1.1.18隐蔽隧道攻击方式有哪些?

1.1.19 隐藏隧道攻击的原理是什么?

1.1.20 正向shell和反向shell的区别是什么?

1.1.21 正向代理和反向代理的区别?

1.1.22 Windows常见的提权手段有哪些?

1.1.23 Linux怎么提权?

1.1.24 内网横向攻击怎么做?

1.1.25 隐藏攻击痕迹的方法?

1.1.26 mysql如何拿webshell?

1.1.27 如何拿一个网站的webshell?

1.1.28 如何知道中了arp病毒?

1.1.29 arp攻击原理?如何防范?

1.1.30 为什么 aspx木马权限比 asp大?

1.1.31 Windows和Linux如何识别用户权限的?

1.1.32 UAC机制是什么?有什么用?

1.1.33 UAC绕过手段有哪些?

1.1.34 横向移动-获取域控制器hash值的几种方式?

1.1.35 域横向-PTH的几种方式?

1.1.36 Linux后门有哪些?如何手动去除后门?

1.1.37 Windows后门有哪些?如何去除后门?

1.1.38 内网渗透反向代理工具有哪些?

1.1.39 获取域控主机的方法有哪些?

OWASP Top 10篇

1.1.1SQL注入

1.1.1 MySQL注入读文件或写webshell时利用函数有哪些?

1.1.2 在服务器上写入文件时能否成功取决于什么?

1.1.3 参数 secure_file_priv有几种值?

1.1.4 outfile和dumpfile的区别是什么?

1.1.5 oufile和load_file的区别是什么?

1.1.6 常见的URL编码有哪些?

1.1.7 SQL时间型盲注使用那些函数?

1.1.8 SQL注入时怎么绕过?

1.1.9 SQL注入怎么防御?

1.1.10 如何突破注入时字符被转义?

1.1.11 Sql 注入无回显的情况下,mysql 下利用什么构造代码,mssql 下又如何?

1.1.12 phpmyadmin写 shell的方法?

1.1.13 预编译能否 100%防 sql注入?

1.1.14 宽字符注入的原理?如何利用宽字符注入漏洞?

1.1.15 CRLF注入的原理

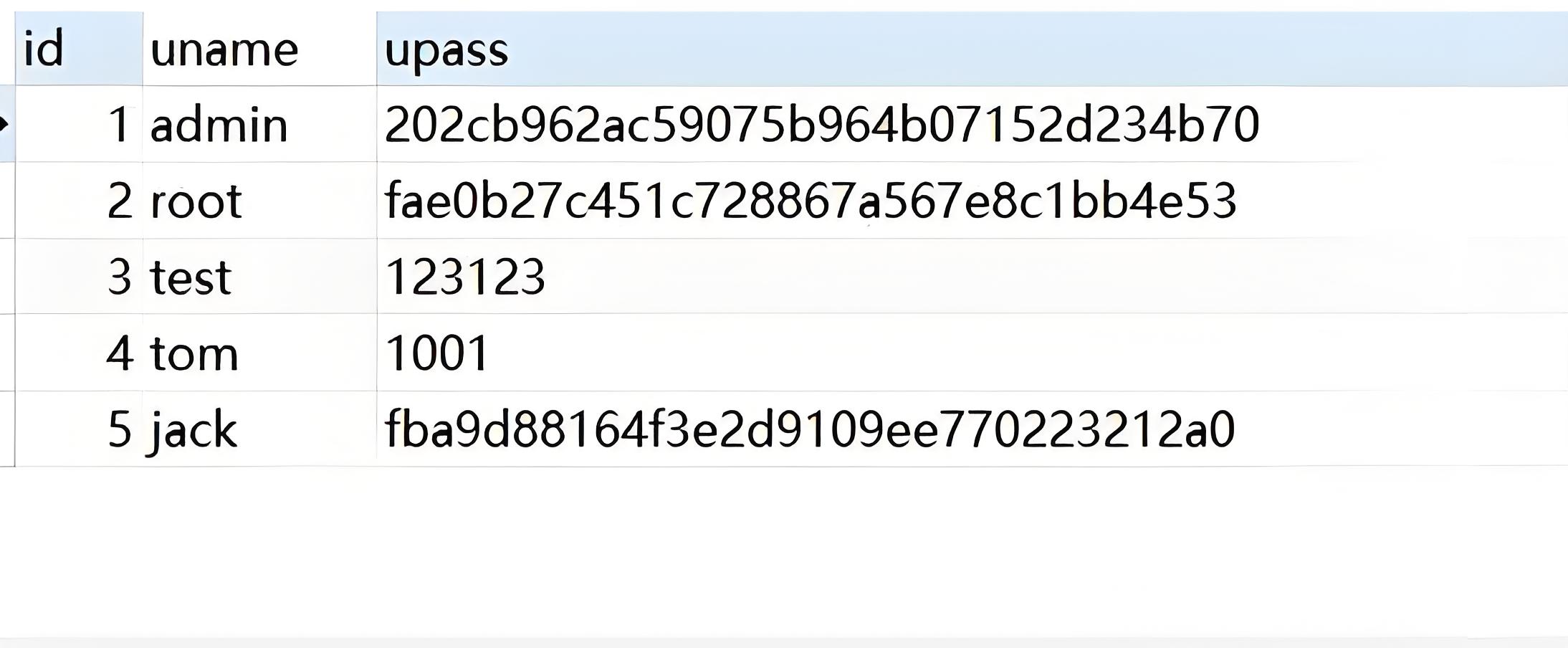

1.1.16 mysql数据库用户密码存放在哪?密码采用什么加密方式?

1.1.17 为什么参数化查询可以防止sql注入?

1.1.18 SQL语句有哪些?

1.1.2 反序列化\命令执行

1.1.1 为什么需要序列化和反序列化?

1.1.2 什么是序列化和反序列化?用到了什么函数?

1.1.3 反序列化漏洞产生原理?

1.1.4 如何查找反序列漏洞?

1.1.5 如何修复反序列化漏洞?

1.1.6 如何防御反序列化漏洞?

1.1.7 命令执行、文件读取的函数有哪些?

1.1.8 常见的魔法函数有哪些?

1.1.9 命令执行如何修复?

1.1.20 安全模式下如何绕过php的disable fuction?

1.1.3 文件包含

1.1.1 php的LFI漏洞原理是什么?

1.1.2 文件包含漏洞利用的函数有哪些?

1.1.3 PHP伪协议有哪些?

1.1.4 如何防御文件包含?

1.1.5 PHP.ini可以设置哪些安全特性?

1.1.6 如何手工挖掘包含漏洞?

1.1.7 如果无报错回显,怎么遍历文件?

1.1.8 PHP文件包含四个函数有什么区别?

1.1.9 文件包含的有限制和无限制都是怎么做的?

1.1.4 文件上传\下载

1.1.1 文件上传的绕过方式有哪些?

1.1.2 如何防范文件上传漏洞?

1.1.3 如何防范文件下载漏洞?

1.1.4 拿到一个webshell发现网站根目录下有.htaccess文件,我们能做什么?

1.1.5 .htaccess是什么?怎么利用?

1.1.6 PHP的%00截断的原理是什么?

1.1.5 XSS

1.1.1 XSS绕过方式有哪些?

1.1.2 XSS漏洞的危害有哪些?

1.1.3 如何防范XSS漏洞?

1.1.4 常用的事件函数有哪些?

1.1.5 XSS的payload简单说几个?

1.1.6 有 shell的情况下,如何使用xss实现对目标站长久控制?

1.1.7 XSS平台用过吗?

1.1.8 XSS弹窗函数有哪些?

1.1.9 跨域的方法有哪些?怎么实现的跨域的?

1.1.10 常见的事件有哪些?

1.1.11 XSS worm原理?

1.1.12 XSS能打到后台,但后台系统处于内网,怎么做内网探测?

1.1.13 DOM型XSS漏洞是如何测试的?

1.1.14 XSS防御中需要过滤什么字符?

1.1.6 SSRF

1.1.1 如何防范SSRF?

1.1.2 如何绕过SSRF?

1.1.3 SSRF怎么用 redis写 shell、端口号多少?

1.1.4 SSRF漏洞相关的函数有哪些?

1.1.5 SSRF漏洞利用的协议有哪些?

1.1.7 CSRF

1.1.1 CSRF防范方法?

1.1.2 CSRF漏洞能利用的前提是什么?

1.1.3 CSRF漏洞怎么查找?

1.1.4 token和referer做横向对比,谁安全等级高?

1.1.5 对referer的验证,从什么角度去做?怎么杜绝问题?

1.1.6 针对token测试会注意哪方面内容,对哪方面进行测试?

1.1.7 CSRF漏洞的防护方法中token值是怎么做到防护的?

1.1.8 XXE

1.1.1 什么造成XXE漏洞?

1.1.2 XXE常用payload怎么写?

1.1.3 怎么找XXE漏洞?

1.1.4 XXE攻击过程?

1.1.5 如何防范XXE攻击?

1.1.6 什么是中间人攻击?如何防御?

1.1.7 XXE漏洞的危害有哪些?

1.1.8 XXE漏洞如何防御?

1.1.9 文件包含

1.1.1文件包含漏洞怎么利用?

1.1.10 业务逻辑漏洞有哪些?

代码审计

1.1.1 代码审计方法有哪些?

1.1.2 代码审计流程是什么?

安全监控

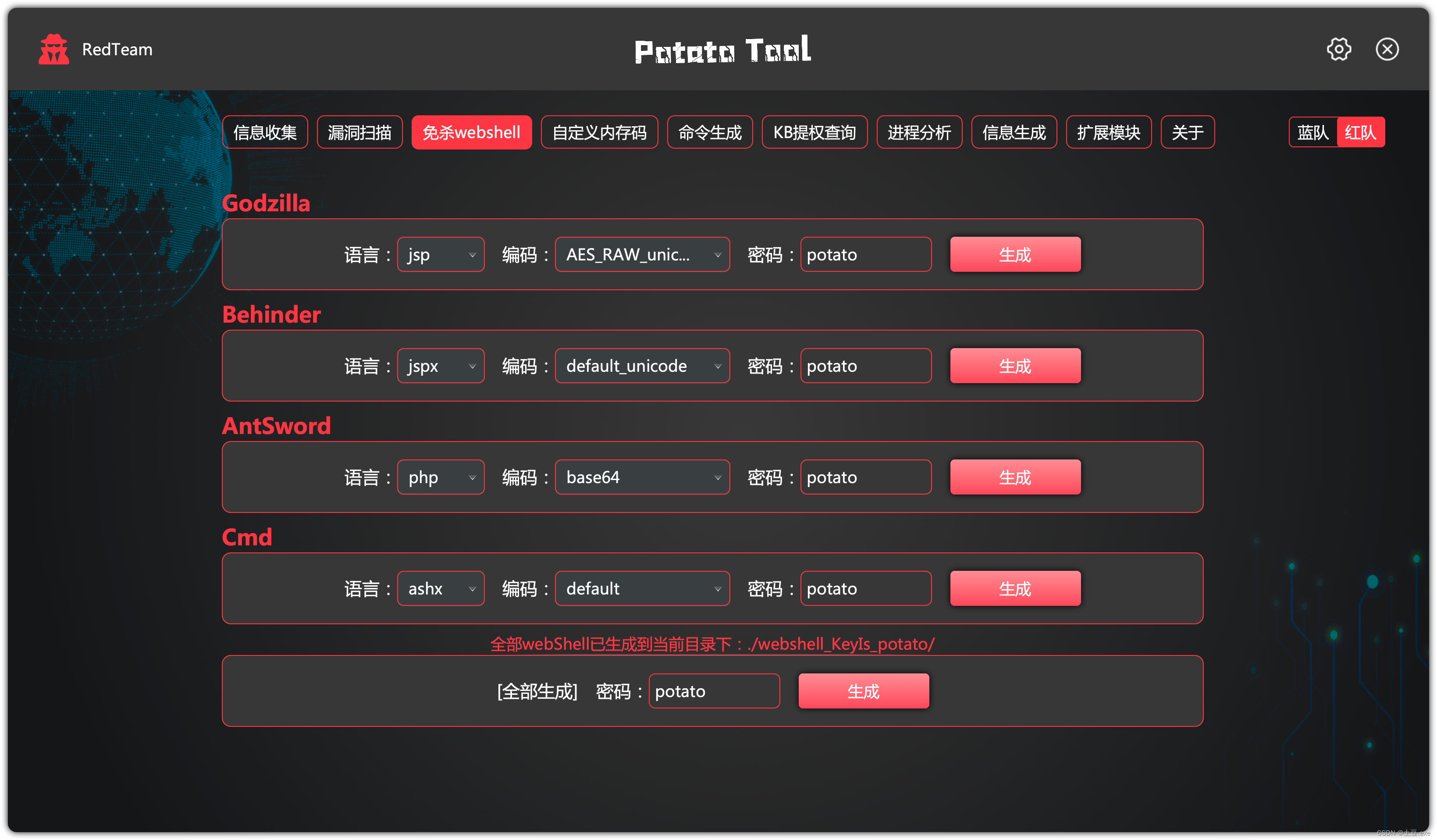

1.1.1 内存马你了解吗?

1.1.2 怎么检测是否中了内存马?

1.1.3 内存马怎么查杀?

1.1.4 蜜罐、蜜饵、蜜标、蜜网、蜜场都是什么?

1.1.5 常见的蜜罐有哪些?

1.1.6 常见的应急响应有哪些?

1.1.7 常见的安全设备有哪些?

1.1.8 win ID为4624、4625、4672、4720是什么日志?用什么工具分析?

1.1.9 SSH日志爆破?

1.1.10 如何发现隐藏的SSH登录行为?

1.1.11 水坑攻击和鱼叉攻击的区别是什么?

1.1.12 常见的端口号?攻击点?

1.1.13 Windows权限维持的方式有哪些?

1.1.14 Linux权限维持方法有哪些?

1.1.15 如何查看Windows的隐藏账户?

1.1.16 什么是DOS、DDOS攻击?如何防御?

1.1.17 CS马流量特征是什么?

1.1.18 心脏滴血漏洞(CVE-2014-0160)了解吗?

1.1.19 怎么修复心脏滴血漏洞?

1.1.20 冰蝎 2.0和3.0的区别?

1.1.21 监控数据包如何判断冰蝎\哥斯拉特征码?

1.1.22 Linux怎么创建文件夹软连接?

1.1.23 Linux有几个运行级别?都是什么?

1.1.24 运行级别原理是什么?

1.1.25 Linux的定时任务目录?

1.1.26 知道哪些安全设备?

通讯协议篇

1.1.1 网络七层协议包含什么?

1.1.2 TCP/IP协议是什么?包含哪几层?

1.1.3 三次握手流程是什么?

1.1.4 为什么需要三次握手才能建立连接?

1.1.5 什么是四次挥手?

1.1.6 为什么会有TIME-WAIT状态

1.1.7 为什么需要四次挥手才能断开连接?

1.1.8 首次握手的隐患SYN超时,问题起因和分析?

1.1.9 如何防范SYN flood攻击?

1.1.10 服务端出现大量CLOSE-WAIT状态原因是什么?

1.1.11 TCP和UDP的区别?

1.1.12 GET方法和POST方法的区别?

1.1.13 Cookie和Session的区别?

1.1.14 socket和TCP的区别?

1.1.15 wireshark简单的过滤规则

1.1.16 Socks4与Socks5区别

1.1.17 CDN和DNS的区别

1.1.18 分块传输绕过waf原理是什么?

1.1.19 C/S和B/S的区别?

1.1.20 https的建立过程

1.1.21 SSL握手过程是什么?(采用RSA非对称加密方式)

应急响应

1.1.1 Windows应急响应流程是什么?

1.1.2 Linux应急响应流程是什么?

1.1.3 怎么判断安全设备是不是误报?

1.1.4 态势感知发现蠕虫,这些告警如何分析和处置呢?

1.1.5 struts2命令执行和java反序列化的流量特征?

1.1.6 说一下你做溯源的过程?

1.1.7 天眼网络日志检索使用过吗?护网中印象深刻的告警有哪些呢?

1.1.8 2021最新远程代码执行漏洞有那些?

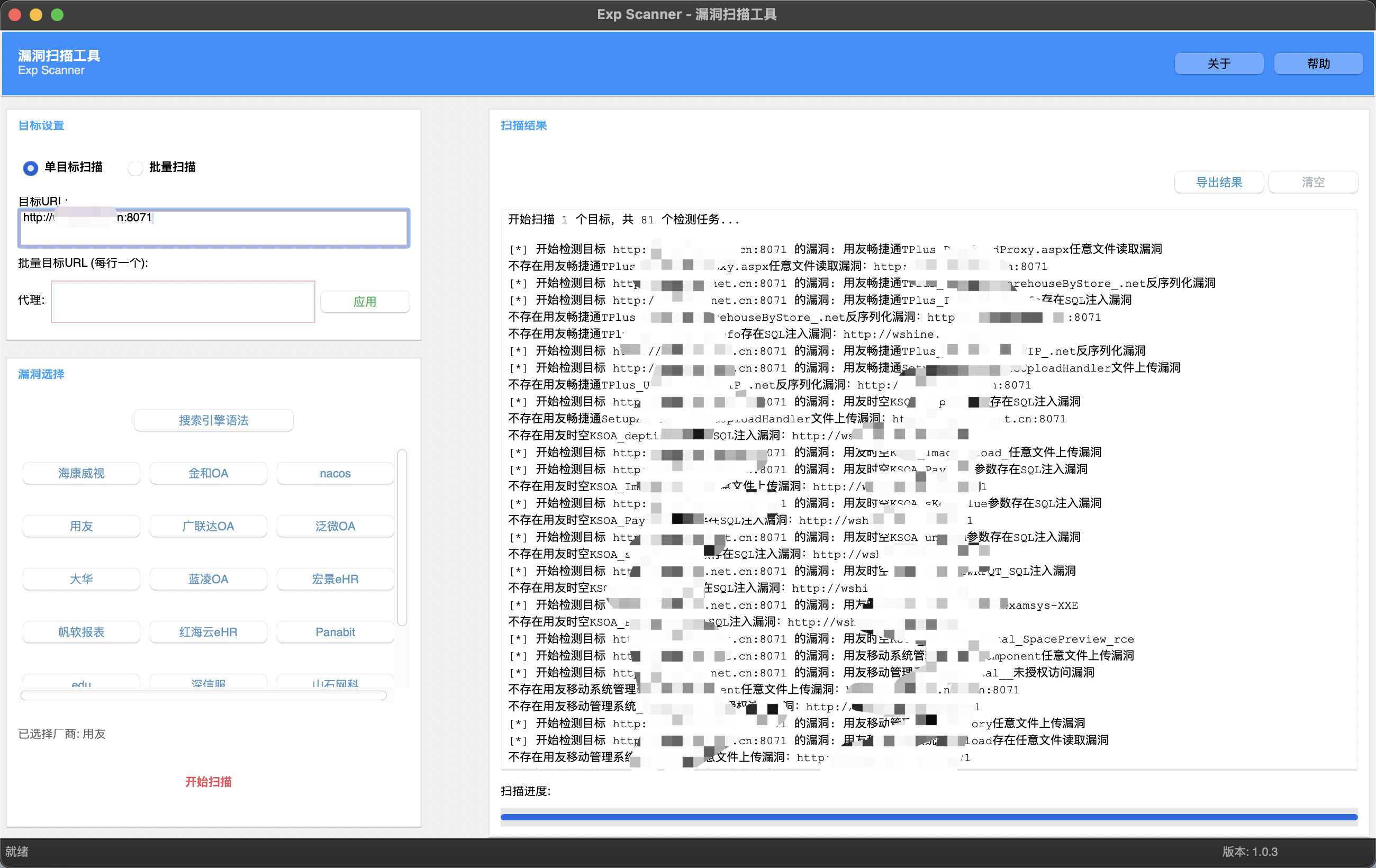

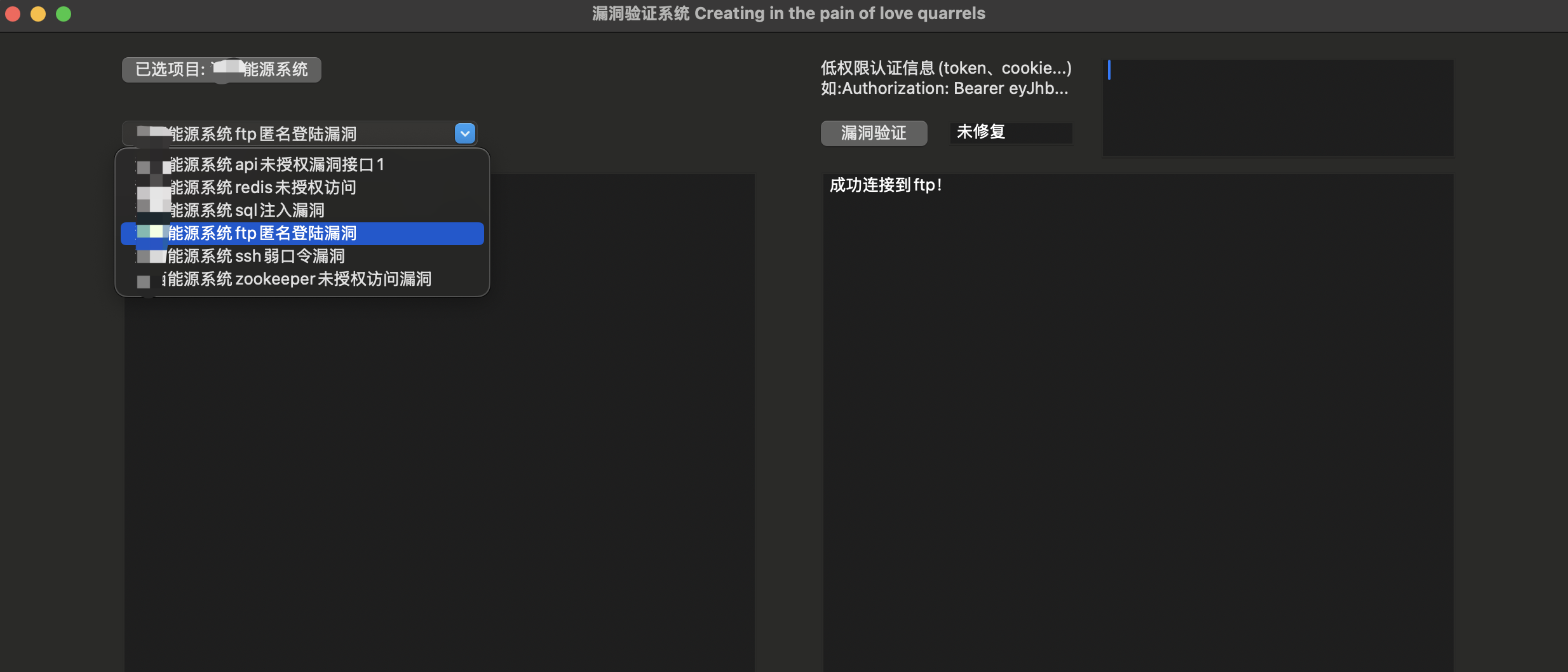

1.1.9 办公系统漏洞了解吗?

1.1.10 怎么防范暴力破解?

杂篇

1.1.1 Windows和linux的日志文件保存位置分别是?

1.1.2 给你一个登录页面你怎么去做渗透?(渗透测试思路)

1.1.3 Linux系统启动默认加载的配置文件有哪些?

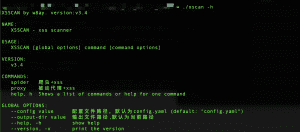

工具篇

1.1.1 nmap的常用选项有哪些?

1.1.2 nmap扫描时如何规避安全设备检查?

1.1.3 常见的目录扫描工具有哪些?

1.1.4 蚁剑/菜刀/C刀/冰蝎的相同与不相同之处?

1.1.5 举几个FOFA在外网打点过程中的使用小技巧?

1.1.6 sqlmap怎么过waf?

1.1.7 sqlmap --os-shell的使用条件?

1.1.8 –os-shell的使用原理是什么?

1.1.9 xary怎么使用?

密码学

1.1.1 什么是对称加密?

1.1.2 对称加密有哪些?

1.1.3 你知道哪些对称加密和非对称加密?

1.1.4 ECB和CBC的相同点与不同点?

1.1.5 什么是非对称加密?

1.1.6 什么时候用公钥加密,什么时候用私钥“加密”?

1.1.7 什么是数字签名,数字签名的作用是什么?

1.1.8 为什么要对数据的摘要进行签名,而不是直接计算原始数据的数字签名?

1.1.9 什么是数字证书,数字证书存在解决了什么问题?

1.1.10 如何生成一个安全的随机数?

1.1.11 如何防御暴力破解?

1.1.12 什么是随机数安全?

1.1.13 如何保证一个密码的强度?

1.1.14 如何检测消息在传输过程中是否被篡改?

1.1.15 RSA算法中公钥和私钥的算法分别是什么?

等保测评

1.1.1 基线检查做过么?

安全加固

1.1.1 Windows安全加固目标有哪些?

1.1.2 linux安全加固目标有哪些?

1.1.3 MySQL数据库安全加固目标有哪些?

1.1.4 Windows安全机制是什么?

1.1.5 Linux的安全主体包括哪两方面?

Windows常用命令

1.1.1 计划任务

1.1.2 命令行修改注册表

1.1.3 查询/创建服务

1.1.4 net命令

1.1.5 arp命令

1.1.6 CMD命令行如何查询远程终端开放端口

Linux相关

1.1.1 linux查看当前端口连接的命令有哪些?

1.1.2 通过Linux的/proc目录 ,能够获取到哪些信息,这些信息可以在安全上有哪些应用?© 版权声明

THE END

请登录后查看评论内容